Рейтинг: 4.3/5.0 (1909 проголосовавших)

Рейтинг: 4.3/5.0 (1909 проголосовавших)Категория: Инструкции

Тема: Скрипт для поиска вредоносного ПО "AI-Bolit"

Рано или поздно все мы сталкиваемся с размещением вредоносного ПО на сайте: вирусов, троянов, шеллов или дорвеев. У меня у самого огромное количество проектов, и время от времени на них появляется это зло, поэтому я собрал базу сигнатур наиболее популярных скриптов и написал небольшой сканнер вредоносного ПО на сайте. Называется AI-Bolit. Возможно, вы уже слышали про него, или уже пользовались.

Страница проекта: http://revisium.com/ai/ - здесь можно скачать свежую версию. Периодически выходят обновления, обновляется база сигнатур, добавляются новые возможности и исправляются ошибки.

AI-Bolit умеет искать более 70 шеллов, троянов, вирусов, детектировать различные виды редиректов и дорвеев, запускаться из командной строки, отсылать отчет на почту и многое другое.

Буду рад замечаниям, предложениям, конструктивной критике, а еще я собираю зараженные файлы и рекомендации, как детектировать те или иные проблемы с сайтом. Высылайте их в виде запароленного .zip мне на почту (он указан на сайте).

Буду пополнять базу сигнатур присланными от вас данными.

Сразу хочу сказать, что я в курсе проблемы с ложным срабатыванием на некоторых файлах (в т.ч. и в движке vBulletin). Пока не придумал, что с этим делать, так как вирусы могут также использовать аналогичный код в тех же файлах, и было бы неправильно просто игнорировать файлы с ложными срабатываниями.

Спасибо за внимание.

Пробовал неделю назад этот скрипт, ничего не вышло - белая страница )

Если сразу "белый лист", скорее всего на хостинге чего-то не хватает. У некоторых, например, до сих пор старая версия PHP, где нет функции stripos(). Нужно смотреть логи (error_log), либо, что проще, ВРЕМЕННО включить в .htaccess

php_flag display_errors on

php_value error_reporting 65535

запустить скрипт и посмотреть результат. Если опять белый лист - уже смотреть в error_log. Если и там ничего, спросить тех поддержку хостинга, в чем может быть причина (где-то все-равно результат должен отображаться, даже если он ошибочный).

Вторая проблема с белым листом - если он высвечивается секунд через 30 (стандартное время на выполнение php скриптов, запущенных под веб-сервером). Если оно истекло, скорее всего будет ошибка time exceeded, либо белый лист, если отключен error_reporting.

Я настоятельно рекомендую запускать скрипт из под командной строки, поскольку

1. вы избавляетесь от проблем со всякими там таймаутами и выключенными error_reporting

2. вы можете сразу направить отчет себе на email

3. можете запускать скрипт раз в сутки по Cron

Сканер вирусов и вредоносного кода AI-BOLIT v2

Анонсируем новую версию сканера вредоносного кода AI-BOLIT. Эту версию можно считать AI-BOLIT v2.

Предыдущий топик с обсуждениями был здесь. но устарел.

Сканер AI-BOLIT умеет:Если самостоятельно вы не можете разобраться с отчетом, присылайте его в виде .zip архива на ai@revisium.com с пометкой "Отчет AI-BOLIT для анализа".

Re: Сканер вирусов и вредоносного кода AI-BOLIT v2

Релиз AI-BOLIT 20150508

Что нового:

- новые сигнатуры хакерских скриптов, фишинговых страниц, вирусов в JS

- исправлена ошибка оптимизированного поиска

- исправлена ошибка сканирования через браузер

- добавлены aknown файлы для #wordpress, #joomla, #magento

- изменен процесс сканирования и отчет для блока "предупреждения"

Рекомендуем скачать и проверить сайты новой версией в режиме "параноидальный".

Бонус треком сегодня следующие ссылки:

- Наша статья "Сделайте 4 ошибки и попрощайтесь со своим сайтом " про ошибки управления, которые приводят к потере сайта

- Презентация с конференции Failover 2015 "Сайт под атаками" про нецелевые атаки на сайт и защиту от них

- совместный проект команды безопасного поиска Яндекса и нашей компании "Ревизиум "

- ссылка на нашу группу "Безопасность сайтов " в ВК, где выкладываем анонсы уязвимостей, материал по защите сайтов от взлома и много другой полезной информации для веб-мастеров и владельцев сайтов.

- наш твиттер @revisium

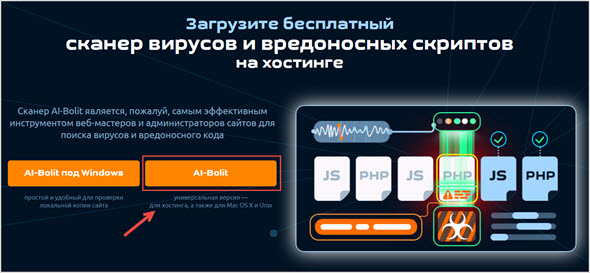

Как проверить сайт на вирусы с помощью AI-Bolit AI-Bolit - сканер сайта на вирусы и вредоносные скрипты

AI-Bolit — это бесплатный сканер вирусов, хакерских шеллов, бэкдоров, спам-рассыльщиков и других вредоносных скриптов на хостинге.

Как пользоваться скриптом:

1) Вариант запуска из браузера (не рекомендуется, так как выполняет только экспресс-сканирование)

Скачать архив со скриптом

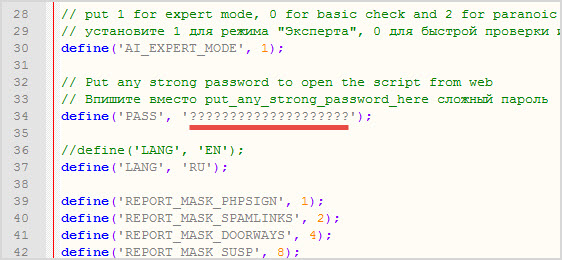

Поменять пароль в строке define('PASS', 'put_any_strong_password_here');

Включить режим "эксперт" в строке define('AI_EXPERT', 0);

Загрузить в корневую директорию сайта

Открыть в браузере http://ваш_сайт/ai-bolit.php?p=ваш_пароль

2) Вариант запуска из командной строки (рекомендуется)

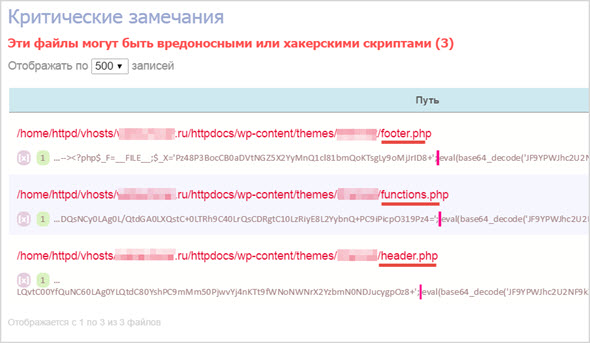

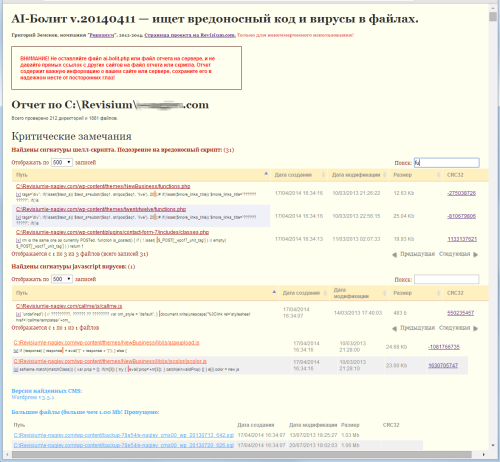

Скачать архив со скриптом Распаковать .zip Включить режим "эксперт" в строке define('AI_EXPERT', 0); Загрузить в корневую директорию сайта Запустить По окончании смотреть отчет в AI-BOLIT-REPORT- - .html Пример увиденного результата проверки в браузере:

О том, что сайт заражен, вебмастер узнает не всегда сразу, и не всегда – самостоятельно. Эту неприятную новость ему могут сообщить как посетители сайта, так и поисковые системы. Однако, не обязательно вредоносный код может оказаться опасным для посетителей. Распространенный случай использования java-скриптов – скрытое внедрение в код сайта «левых» ссылок, ведущих на сторонние ресурсы. Зачастую подобный код в шаблоне WordPress не удается обнаружить ни с помощью широко используемого плагина TAC, ни с помощью других подобных ему плагинов.

Как удалить ссылки в шаблоне WordPress от NewWpThemes я уже писал. Настало время разобраться с общим случаем «заболевания». Тем более, что подвернулся случай – мой блог с установленным по умолчанию шаблоном из паблика стал работать подозрительно медленно. Доходило до того, что перехода с одной внутренней страницы блога на другую приходилось ожидать по десять и более секунд, а процесс добавления записи просто превратился в мучения.

Так получилось, что подобные изменения в работе сайта были замечены мной после переноса хостером базы данных и файлов сайта на другой сервер. Техподдержка моего хостера (Majordomo) пошла мне на встречу и перенесла сайт в другое место еще раз, но ситуация не улучшилась. При этом ребята из техподдержки посоветовали просканировать сайт инструментом поиска вредоносного кода от сервиса AI-BOLIT .

А поскольку другой уважаемый онлайн-сервис (ahrefs.com ) показал несколько подозрительных исходящих ссылок (пункт меню Исходящие ссылки – Ссылается на домены ), которых на сайте быть не должно, я решил воспользоваться предложенным сканером, благо он бесплатный. О том, как найти вредоносный код на сайте с помощью AI-Bolit, и пойдет речь в этой статье.

Собственную последовательность действий изложу пошагово, для простоты восприятия. Но вначале – несколько слов о самом инструменте. Сканер AI-Bolit – обновляемый и развивающийся инструмент поиска вирусов, хакерских и вредоносных скриптов как на живом сайте (в папке хостинга), так и в скачанной на жесткий диск копии сайта. Создатели сканера утверждают, что его способности превосходят способности обычных антивирусов и сканеров. Работает AI-Bolit со всеми CMS, умеет определять файлы дорвеев, искать и находить код ссылочных бирж, редиректы и невидимые ссылки. С полным списком возможностей можно ознакомиться здесь, он реально впечатляет.

Теперь – о том, как пользоваться AI-Bolit на конкретном примере.

1. Скачиваем через FTP сайт на жесткий диск компьютера. Чем короче путь, тем лучше, пусть это будет папка в корне C:\mysite. следует также избегать наименований на кириллице, хотя с ними сканер тоже работает.

2. Для работы со сканером также понадобится php сборка под Windows – для выполнения скрипта. Скачиваем ее отсюда (именно эту версию рекомендует разработчик сканера) и устанавливаем ее в папку C:\PHP .

3. Скачиваем в любую папку на компьютере сам сканер в виде архива ai-bolit.zip . ссылка доступна с главной страницы онлайн-сервиса, периодически меняется, поэтому прямой ссылки не даю.

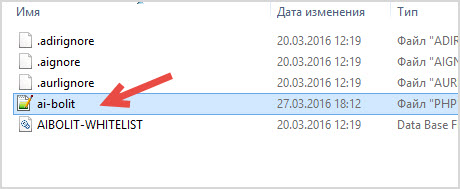

4. Распаковываем архив со скриптом и копируем из папки ai-bolit в корень папки с нашим сайтом 3 файла: ai-bolit.php . файл .aignore и файл .aurlignore . Если известна версия CMS, с которой работает ваш сайт, необходимо туда же скопировать из папки known_files сканера соответствующий файл.

Выставив в файле нужное значение, помните, что в параноидальном режиме возможны ложные срабатывания, в каждом конкретном случае надо будет разбираться.

6. Запускаем из папки со скопированным на диск сайтом файл ai-bolit.php через щелчок на нем правой кнопкой мыши и выбора строки Открыть с помощью –CLI. Если компонент CLI не доступен в меню, указываем на файл php.exe через диалог выбора программы для открытия файла. В дальнейшем ai-bolit.php будет запускаться просто по двойному щелчку мыши.

Запустившийся в черном DOS-окне процесс сканирования можно свернуть на панель задач и на некоторое время забыть о нем, т.к. поиск уязвимостей на сайте – процесс не быстрый. В моем случае (сайт на движке WordPress не более чем с полусотней записей и объемом 120 Мб понадобилось семь с половиной часов непрерывной работы.

По завершении сканирования окно с программой самостоятельно сворачивается, в папке с сайтом создается файл отчета AI-BOLIT-REPORT-дата-время.html. здесь же появляется и еще один файл AI-BOLIT-DOUBLECHECK.php со списком файлов с обнаруженными уязвимостями – для повторной проверки после исправления проблем.

7. Анализ файла отчета. Внимательно изучаем найденный на сайте вредоносный код. Для этого не нужно быть программистом, просто необходимо понять, что и с каким файлом из помеченных как опасные следует сделать.

Я действовал следующим способом. Если отмеченный файл относился к системе WordPress или установленному шаблону, убирал найденный код вручную правкой файлов в Notepad++. Если решитесь на это, обязательно сохраняйте копии файлов до внесения правок, и проверяйте работоспособность каждого исправленного файла на работающем сайте. Не стоит забывать и о вероятности ложного срабатывания сканера, чтобы под горячую руку в корзину не попали и вполне безопасные файлы.

Если файл с подозрительным кодом принадлежал плагину, без которого сайт вполне мог обойтись, я безжалостно удалял его. Все необходимые плагины подвергались замене скачанным из репозитория WordPress их обновленным версиям. Вредоносный код может оказаться даже в файлах картинок, как это видно на скриншоте. Даже если сканер перестарался и сработал ошибочно, подобные файлы лучше все-таки заменить на другие или с помощью Notepad++ отредактировать их, удалив несколько показавшихся сканеру подозрительных символов.

8. Повторная проверка, использующая файл AI-BOLIT-DOUBLECHECK.php. Если нужно провести полную проверку сайта заново, следует удалить этот файл из папки с сайтом, но в случае с локальной проверкой сайта смысла в этом нет. AI-BOLIT-DOUBLECHECK.php позволяет сократить повторный и последующие, после исправления кода, проходы к проверке именно тех файлов, которые изначально были признаны потенциально опасными.

9. Замена найденных скриптом файлов на сервере их исправленными вариантами. Делается это вручную, пофайлово, через FTP. Удобно при этом пользоваться каким-либо FTP-менеджером, например, FileZilla. Я по старой привычке использую для этой цели Total Commander.

10. Наслаждаемся работающим сайтом без посторонних вредоносных скриптов и ссылок. Не забываем периодически проверять его AI-Bolit’ом.

Надеюсь эта подробная инструкция AI-Bolit поможет в обнаружении и удалении с вашего сайта вредоносного кода. Об опыте успешного лечения зараженного сайта пишите в комментариях.

Другие полезные материалы на этом блоге:

Экспорт и импорт WordPress штатными средствами CMS

Всем доброго времени суток! Тех, кому не часто приходится заходить в панель настроек собственного сайта, пусть не пугает.

ARK Related Posts — вывод похожих записей WordPress

Всем доброго времени суток! Сегодня хочу порекомендовать вам отличный плагин перелинковки WordPress сайта, точнее, плагин вывода списка записей.

Взломали сайт — уязвимость в плагине FancyBox

Всем доброго времени суток! На прошлой неделе мой блог-обо-всем был взломан. К сожалению, скриншота не сохранилось, и проблема.

Расскажите об этой статье в соцсетях :

у меня была такая же история: заметил, что скорость генерации страницы значительно снизилась. произошло это после того, как хостер восстановил мне сайт из бэкапа, который я грохнул по жесткому. обнаружил на всех страницах сайта чужеродный скрипт. его удаление ни к чему не привело — через некоторое время скрипт снова появился в записях и на страницах блога. пробовал проверять один из сайтов айболитом, но файл отчета AI-BOLIT-REPORT-дата-время.html по концовке я так почему-то и не получил. делал все по инструкции с их сайта, но увы. хостер рекомендует переустановить вордпресс, предварительно удалив все файлы, кроме файлов темы, картинок. вот такая веселуха.

Вы уверены, что ваши сайты не заражены вирусами? Вы проверили сайт в онлайн антивирусе? Забудьте, онлайн антивирусы не смогут никогда найти вирусы, вшитые в ваш сайт умелыми хакерами. Максимум, что они смогут, так это определить вредоносные скрипты, которые вы сами по неосмотрительности установили на своём сайте. Поэтому нужны более радикальные методы проверки сайта на вирусы, которые смогут не просто проскакать по вершкам, а заглянуть внутрь вашего проекта. Как проверить сайт на вирусы?

СОВЕТ ДНЯ: Если вы хотите вернуть часть стоимости при покупке в интернет магазине, обязательно воспользуйтесь одним из сервисов кэшбэка:

1. EPN - самый надежный кэшбэк (Aliexpress, OZON, ASOS и BANGGOOD)

2. Алибонус - самый щедрый кэшбэк на Алиэкспресс, возвращают 10%

3. LetyShop - самое большое количество магазинов - 842 магазина!

Что такое кэшбэк и как им пользоваться читайте в ЭТОЙ СТАТЬЕ.

В этой статье будет рассказано о нескольких способах проверить свой сайт на вирусы:

Онлайн антивирусы — самый простой, но при этом и самый ненадежный способ.

Антивирус Айболит — самый надежный, но и самый сложный способ.

Сайт антивирус Вирусдай — самый оптимальный вариант.

Но сначала немного о том, чем опасен вирус на сайте.

Чем опасен взлом сайта?Но вначале немного теории и личного опыта — ломали меня не раз. Зачем сайт заражают вирусом? Получив доступ к вашему сайту злоумышленники могут выполнить следующее:

Начнут «сливать» ваш трафик на свои проекты.

Скачают содержимое сервера и базы данных для продажи третьим лицам.

Подменят контактные или платежные данные на сайте, скачают персональные данные пользователей.

Разместят на вашем сайте дорвеи со спам-ссылками.

Внедрят на страницы сайта вирусы, трояны или эксплойты, заражая посетителей.

Проведут с вашего сервера спам-рассылку.

Продадут доступ к взломанному сайту другим злоумышленникам для последующего несанкционированного проникновения.

Важно понимать: сайты с вирусами могут попасть под санкции поисковых систем и потерять позиции. Мой хостинг уже не раз бомбили хакеры, обрушивая на него мощные DDOS атаки. Для чего это делается? Цель банальна: получить доступ к вашим паролям или залить вирус на ваш сайт через уязвимость в коде.

И это им удаётся, так как уже два раза я удалял залитые ими дорвеи со своих сайтов. Но это пол беды, так как мои сайты были инфицированы после этого, и даже смена паролей мало что даёт при этом. И гарантий, что всё не повторится, просто нет.

Да и сейчас, после авторизации, почти все мои сайты выкидывают такую страницу:

Потом, когда я опять ввожу адрес, я захожу на сайт и в админку в том числе. Что за беда, до сих пор не знаю. На этом сайте, самом моём последнем, такого нет. Так и под DDOS атаки он ещё не попадал….

Читайте также: Как защитить wordpress?

Самый простой способ вылечить сайт — это снести всё и установить скрипт сайта заново. Но, как понимаете, это крайняя мера, к которой нужно прибегать только в крайнем случае. Да и к тому же вредоносный код могут вшить в шаблон, а его не заменишь. Поэтому для начала нужно попробовать определить, заражён ли наш сайт или нет? Как это сделать?

Где проверить сайт на вирусы онлайн?Проверка сайта на вирусы онлайн — хотя этот метод не самый эффективный, как я и написал выше, можно начать с него. Есть неплохой сервис Antivirus Alarm .

Просто вводим адрес сайта и ждем, пока сервис проверит ваш сайт на вирусы. Если он найдет что-то подозрительное, то выдаст это в отчете. Но если даже этот онлайн антивирус ничего не найдет, попробуйте более продвинутое решение.

Как проверить на вирусы сайт скриптом?Буквально неделю назад я проверил все свои сайты антивирусом Айболит и обнаружил, что мой основной сайт инфицирован.

Что это за антивирус и как с ним работать?

Этот антивирус можно скачать с сайта разработчиков — Айболит. На данный момент есть версия для Windows, раньше можно было работать только через хостинг.

Что может этот антивирус для сайта. Вот что:

— искать вирусы, вредоносные и хакерские скрипты на хостинге: шеллы по сигнатурам и гибким паттернам, шеллы на основе несложной эвристики — все то, что обычные — антивирусы и сканеры найти не могут.

— искать уязвимые скрипты timthumb, fckeditor, uploadify, и ряд других.

— искать редиректы в .htaccess на вредоносные сайты.

— искать код ссылочных бирж, таких как sape/trustlink/linkfeed/… в .php файлах

— определять каталоги и файлы дорвеев.

— искать пустые ссылки (невидимые ссылки) в шаблонах.

— показывать директории, открытые на запись.

— работать со всеми cms без исключения (joomla, wordpress, drupal, dle, bitrix, phpbb,…)

— отсылать отчет по email или сохранять в файл.

Установка проста: распаковываем архив и заливаем в папку с нашим сайтом файлы ai-bolit.php. aignore. aurlignore из папки ai-bolit и файл из папки known_files, который соответствует версии нашей CMS, в моём случае это .aknown.wp_3_8_1 для wordpress. Возможно, нужно будет задать правильные права на файлы, 755, например.

Читайте также: Что делать если сайт заражен?

Далее можно проверить сайт через браузер, но лучше сделать полную проверку. А для этого нам будет нужен доступ по SSH. Если ваш хостинг не даёт вам такой доступ, то у вас плохой хостинг, меняйте его:)

Ну а тем, у кого правильный хостинг, нужно войти в терминал (У меня линукс, поэтому никаких эмуляторов не нужно) и далее подключаемся к нашему хостингу через SSH.

Как это делать точно, объяснять не буду, если вы не в теме, то тут нужен индивидуальный подход, пишите в комментариях, объясню.

После подключения нужно перейти при помощи команды cd в папку с сайтом. Далее даём команду:

После этого начнётся сканирование, которое продлится достаточно долго, в зависимости от размера сайта. После окончания в папке с сайтом появится файл с примерным названием AI-BOLIT-REPORT-07-04-2014_23-10-719945.html

Открываем файл и анализируем, что да как. У меня выдало, к примеру, в самом начале:

Найдены сигнатуры шелл-скрипта. Подозрение на вредоносный скрипт: (12)

Но на самом деле оказалось, что вирус только один, а остальные срабатывания были на сертификаты, которые похожи на шифрованные записи.

Самый простой способ разобраться тут — это скачать чистый вордпресс, или что у вас там, и сравнивать подозрительные фалы. Если в оригинале все тоже самое, то волноваться не нужно. Ну а если нет, то удаляем вредоносный код. Далее у меня ругалось на:

Двойное расширение, зашифрованный контент или подозрение на вредоносный скрипт. Требуется дополнительный анализ: (14)

Ругался антивирус на один плагин — ТОП 10 — не уверен, что есть проблема. Так же и другие опасности были ложным срабатыванием.

Далее в плагине google-sitemap-generator были найдены фреймы — удалил на всякий случай.

Так же эвристический анализ заругался на файлы wordpress, но я сверил с оригиналами и всё было нормально.

В этих файлах размещены невидимые ссылки. Подозрение на ссылочный спам:

Тут я плагин, создающий кнопку ВВЕРХ — в нем была скрытая ссылка.

Читайте также: Защита от ddos атак сервера за 5 минут!

Хотя в отношении плагинов тут нужно понимать, что в них почти во всех есть ссылки. Но решается это элементарно, закрытием папки с плагинами от индексации. В wordpress это можно сделать, вписав в robot.txt строку Disallow: /wp-content/plugins

В каждом случае всё будет очень индивидуально, поэтому трудно написать что-то конкретное. Цель статьи больше состоит в том, чтобы дать направление.

Все бы тут хорошо, да не хватает одного — постоянного мониторинга. Каждый день запускать этот антивирус не будешь, а хакеры работают без выходных. И тут нам поможет другой отличный сервис. Как проверить на вирус сайт сервисом?

Автоматическая проверка сайта на вирусыНе так давно появился сервис Вирусдай. который как раз может постоянно осуществлять мониторинг сайта на отсутствие вирусов. Выглядит все очень приятно и функционально, лечение сайтов от вирусов тут удобнее всего:

Нужно добавить к ним свой сайт и скачать php файл синхронизации, который заливается в корень сайта. Далее можно запустить синхронизацию и сервис проверит ваш сайт на вирусы.

В бесплатной версии возможности ограничены, поэтому если вам дорог ваш сайт, то можно немного заплатить и спать спокойно — сервис будет сам искать вирусы и тут же их лечить.

Ну вот, на одном сайте обнаружен вирус. Этот сайт как раз выносил грузил мне сервер, пока я не вырубил протокол удаленной публикации. Проблема исчезла, но вирус остался:

Ну что же, попробуем удалить заразу. Нет, не тут то было, сервис бесплатно удалять вирус не хочет, выдал лишь такую информацию:

Найденные угрозы. h.ExternalRedirect

В файле конфигурации WEB-сервера содержатся инструкции, условно или безусловно перенаправляющие пользователей сайта на сторонние ресурсы. Рекомендуется удаление .

Как удалить вирус, который я нашел на сайте? Попробую найти вручную, а может и подключусь на платный тариф, так как безопасность сайтов очень важна. Хотя, скорее всего, эту заразу я принес с шаред хостинга, теперь у меня отличный VPS и проблем особых не было. Итак, регистрируемся на Вирусдай и подключаем свой сайт.

Вот как проверить свой сайт на вирусы, если вы знаете еще способы, и даже лучше этих, то всем было бы интересно о них узнать…

СОВЕТ ВЕБМАСТЕРУ: Умение зарабатывать в интернете - это только пол дела, вторая половина - это умение ВЫГОДНО обналичивать электронные деньги. Вот список офшорных банковских карт, на которые можно выводить средства и потом снимать с них хрустящие купюры:

1. Epayments - можно открыть счет в долларах, евро и рублях. Формально банка нет, юридический адрес в Лондоне, но можно получить реквизиты банка в Латвии.

2. AdvCash - Офшорный банк находится в Белизе, можно открыть счет в долларах, евро, фунтах и рублях.

3. OkPay - Офшорная компания зарегистрирована на Британских Виргинских островах, можно открыть счет в долларах, евро и рублях.

4. Payeer - Штаб квартира этой платежной системы находится в Грузии, тут так же можно открыть счет в долларах, евро и рублях.

Во всех случаях можно заказать банковскую карту, которую пришлют вам по обычной почте. Активируете ее и идете снимать деньги банкомат! Тарифы смотрите на сайтах платежных систем.

Делаем примерно следующее:

1. Заходим на сайт https://www.revisium.com/ai/ и скачиваем архив ai-bolit.zip в папку сайта на хостинге и извлекаем содержимое. В архиве лежит в том числе инструкция readme.txt. по ней можно ориентироваться в ходе проверки.

2. Далее в браузере пишем что-то вроде http://домен.ру/ai-bolit.php. Если все правильно перекинули - заработает и к нужному скрипту обратится. Проверьте чтобы в папке сайта у вас лежал нужный скрипт, а не где-нибудь ниже в папке aibolit.

3. Там попросят пароль ввести, для этого достаточно ai-bolit.php отредактировать и в строке 28 задать сложный пароль, например AqSwDeFrGt123.

4. Заполняем: define('PASS', 'AqSwDeFrGt123'); в файле ai-bolit.php в 28 строке.

5. Обращаемся к скрипту запросом вида http://домен.ру/ai-bolit.php?p=AqSwDeFrGt123

У меня так всё получилось, программа достаточно подробно проверяет, меня устраивает.

![]()

Всё получилось спасибо Иван.

Долго испытывал мучения с паролем, а потом перечитал ваш совет и всё встало на свои места)))).

![]()

Кстати, нашел 3 вируса, один из них прямо в код сайта залез, скрипт всё показал!)))))) еще раз спасибо всем

Похожие вопросыКак можно выявить на сайте файлы с обфусцированным кодом?

Петрунин Олег Владимирович

Приобретать ли два SSL сертификата Let's Encrypt на основной домен и поддомен?

Есть ли защита от DDoS атак?

![]()

Ai Bolit Инструкция бесплатно загрузить

Видеокурс. Как новичку начать зарабатывать пассивно http:// raskrutit-sayt/kak-raskrutit-blog/.

AI - Bolit ищет хакерские шеллы, бэкдоры, вирусы, Рекомендуем переключить сканер в параноидальный режим (см. инструкцию.

Часто задаваемые вопросы пользователей сканера AI - Bolit. Как искать вирусы, как Воспользуйтесь инструкцией для сканирования сайта локально.

Скрипт бесплатный только для некоммерческого использования (частными вебмастерами для своих личных проектов). В случае, если вы хотите использовать его целиком, часть или только сигнатуры в своем коммерческом продукте или услуге, либо скрипт используется внутри компании, вам необходимо приобрести лицензию на использование. Напишите в skype greg_zemskov или на email ai@revisium.com .

Обучающий скринкаст по работе со сканером вредоносного кода AI - BOLIT. Внимание! При распаковке архива и сканировании.

AI - BOLIT – это сканнер бэкдоров, хакерских шеллов, вирусов, дорвеев и а я нашел, оказывается мы невнимательно читаем инструкцию) хотя скорее.

AI-BOLIT для Windows (для Win32 и Win64):

Мы подготовили специальный архив, в котором есть сканер AI-BOLIT и все необходимые вспомогательные файлы, для того чтобы он запустился на Windows. Кроме данного архива ничего дополнительно устанавливать не требуется.

Скачать AI-Bolit для Windows

Скачайте данный архив, распакуйте в любую папку, названную латинскими буквами на любом диске и следуйте инструкции из файла readme.txt.

Внимание! не должно быть русских букв в названии папок, где размещен архив с AI-BOLIT'ом.

Самый надежный вариант анализа полученного отчета - обратиться к специалистам по информационной безопасности. Архив с отчетом и файлами карантина (AI-QUARANTINE-XXXXX.zip) можно прислать для анализа нам на ai@revisium.com с пометкой "Анализ отчета AI-BOLIT". Мы подскажем, где вредоносный код, а где ложные срабатывания.

Важно! Никогда не публикуйте отчет о сканировании на форумах и других сайтах в открытом доступе, и не оставляйте отчет на сайте. В нем содержится информация, которая может помочь хакеру взломать сайт. Держите отчет в безопасном месте и предоставляйте доступ к нему только проверенным людям.

Что делать, если вы видите данную ошибку при запуске?

Данная ошибка возникает из-за конфликта версий php. Данный архив содержит версию php 5.5. Если у вас была ранее установлена другая версия php (из дистрибутива php или в составе пакетов Denwer, XAMPP, OpenServer, winginx, и аналогичных), необходимо деинсталлировать старую версию PHP и перезагрузить Windows.

Если возникнут проблемы, напишите нам в комментариях к статье.