Рейтинг: 4.8/5.0 (1898 проголосовавших)

Рейтинг: 4.8/5.0 (1898 проголосовавших)Категория: Инструкции

Для защиты информации при передаче по телефонным линиям используется скремблирование (кодирование) и устройства, сигнализирующие о несанкционированном подключении к телефонной линии. Кодирующие устройства называются скремблерами. Они выполняются в виде телефонных приставок, телефонного аппарата, или накладной телефонной трубки.

Наиболее удобные скремблеры для речевых сообщений представляют собой телефонную трубку с автономным питанием, которая прикладывается к трубке любого телефонного аппарата. Она выполняет функции кодирования и декодирования разговора. Каждый из собеседников должен иметь такую трубку.

В скремблере устанавливается код. Не зная установленного кода невозможно подслушать разговор даже имея такой же скремблер т. к. комбинаций установки кодов — несколько десятков миллионов. Имея два скремблера на концах телефонной линии, например, "ACS2" вы надежно защитите свои речевые сообщения.

Прослушивание телефонных линий

Обычно прослушивание телефонной линии осуществляется с помощью параллельно подключенного телефонного аппарата. Более совершенные методы используют подключение к линии через согласующие устройства.

Прослушивание телефонных линий с помощью диктофона не вызывает трудностей. На пути к телефонной станции линии не защищены и доступ к ним открыт. Диктофон подключается через делитель напряжения непосредственно к телефонной линии.

В разрыв телефонной линии также могут включаться ретрансляторы. Ретранслятор представляет собой передатчик, использующий телефонный провод как антенну. На расстоянии до 500 метров можно принимать сигналы передатчика и записывать телефонные разговоры. Питается передатчик напряжением телефонной линии и имеет небольшие размеры.

Такие передатчики могут быть обнаружены по радиоизлучению в момент работы. При попытке обнаружить такой передатчик следует снять телефонную трубку, так как в большинстве моделей передатчик отключается при положенной трубке.

Совместно с передатчиками могут использоваться ретрансляторы, которые устанавливаются в безопасном месте. При этом уменьшается мощность передатчиков, что затрудняет их обнаружение.

Анализаторы телефонных линий предназначены для сигнализации подключения к линии. Они контролируют наиболее простые методы несанкционированного доступа, но не могут идентифицировать прослушивание телефонных разговоров без гальванического подключения к линии.

Недорогое и достаточно эффективное устройство "TS2", американской фирмы Personal Protection Product. Оно позволяет идентифицировать подключение к линии по падению напряжения и обнаруживать сигналы радиомикрофонов.

Состоит из абонентских скремблеров «Грот», стационарных скремблеров «Грот-С». Стационарный модуль МАК-16 предназначен для размещения 16 скремблеров «Грот-С» с источниками питания и 16 устройств «Грот-АП-С». Переход в засекреченный режим осуществляется путем нажатия соответствующей кнопки на абонентском скремблере. На каждый сеанс вырабатывается по случайному закону сеансовый ключ. В случае наличия на противоположном конце скремблера серии «Грот», предусмотрена возможность выведения стационарного скремблера в режим «обход», при этом закрывается весь тракт от абонента до абонента.

В ряде технических устройств защиты реализованы также дополнительные контрольные функции по обнаружению возможных разведывательных устремлений. Безусловное основное требование к использованию подобного рода специальной техники – наличие сертификата и строгое соблюдение предписаний и (или) инструкций по ее эксплуатации.

Групповые устройства защиты вполне обеспечивают внутри офисную безопасность. В корпоративной сети необходимо решить проблему распределения шифров.

Названная проблема решается, например, с использованием ассиметричного ключа гарантированной стойкости. На рис. 2.39 приведен внешний вид индивидуальных средств защиты переговоров, ведущихся по открытым сетям. Все изделия изготовлены при участии (под эгидой) специальных служб и удовлетворяют отечественным стандартам обеспечения информационной безопасности.

Односторонний маскиратор телефонных сообщений «Щит» обеспечивает защиту конфиденциальных разговоров на участке от абонента до абонента в корпоративной телефонной сети или телефонной сети общего пользования.

Накладка на телефонную трубку ACS -2 – компактное, полностью автономное кодирующее устройство, позволяющее вести конфиденциальные переговоры с любого телефонного аппарата.

Криптозащищенный радиомодем «Рамзай» предназначен для защиты конфиденциальной речевой информации и передачи ее по КВ и УКВ радиоканалам в симплексном/дуплексном режимах. Реализован на одном процессоре TMS 320VC 5410A. Конструктивно выполнен в виде сотового телефона с разъемом в нижней части корпуса. Разъем используется для подключения к радиостанции с помощью кабеля, входящего в состав устройства, а также для ввода ключевой информации по стыку RS -232.

Аппаратура криптографической защиты речевой информации Е-41 предназначена для организации защищенного обмена между абонентами телефонной сети общего пользования на скорости 4,8 Кбит/с.

Аппаратура криптографической защиты речевой и документальной информации М-480 предназначена для организации защищенного обмена между абонентами телефонной сети общего пользования на скорости 4,8 и 9,6 Кбит/с.

mydocx.ru - 2015-2016 year. (0.007 sec.)

Для этих целей выпускается широкий набор специализированной техники.

Лазерные устройства для считывания со стекол длительное время могли работать только под прямым углом к стеклу на расстоянии до 500 м.

Последние разработки, использующие принцип обратного рассеивания лазерного луча, работают при отклонении от прямого угла до 30°. Однако подобные способы относятся к экзотическим и используются в основном спецслужбами.

Для нейтрализации подслушивающих акустических устройств используются генераторы шума.

Генератор «ANG-2000» - акустический генератор, создающий колебания звуковой частоты в диапазоне частот 250. 5 кГц. Он предотвращает возможность прослушивания через проводные микрофоны, радиомикрофоны и стетоскопы. Блокирует лазерный съем с окон и создает помехи звукозаписывающей аппаратуре. Он оснащен вибрационными и акустическими излучателями. Количество излучателей, подключаемых к одному генератору - до 18.

Стационарный шумогенератор «Гном-3» предназначен для создания помех устройствам, передающим информацию по радиоканалу и защиты от утечки информации по каналам побочных электромагнитных излучений электронно-вычислительной аппаратуры. Он создает шумовые электромагнитные помехи в диапазоне частот от 10 кГц до

Для защиты информации при передаче по телефонным линиям используется скремб-лирование (кодирование) и устройства, сигнализирующие о несанкционированном подключении к телефонной линии. Кодирующие устройства называются скремблерами. Они выполняются в виде телефонных приставок, телефонного аппарата, или накладной телефонной трубки.

Наиболее удобные скремблеры для речевых сообщений представляют собой телефонную трубку с автономным питанием, которая прикладывается к трубке любого телефонного аппарата. Она выполняет функции кодирования и декодирования разговора. Каждый из собеседников должен иметь такую трубку.

В скремблере устанавливается код. Не зная установленного кода невозможно подслушать разговор даже имея такой же скремблер т. к. комбинаций установки кодов - несколько десятков миллионов. Имея два скремблера на концах телефонной линии, например, «ACS2» вы надежно защитите свои речевые сообщения.

Прослушивание телефонных линий

Обычно прослушивание телефонной линии осуществляется с помощью параллельно подключенного телефонного аппарата. Более совершенные методы используют подключение к линии через согласующие устройства.

Прослушивание телефонных линий с помощью диктофона не вызывает трудностей. На пути к телефонной станции линии не защищены и доступ к ним открыт. Диктофон подключается через делитель напряжения непосредственно к телефонной линии.

В разрыв телефонной линии также могут включаться ретрансляторы. Ретранслятор представляет собой передатчик, использующий телефонный провод как антенну. На расстоянии до 500 метров можно принимать сигналы передатчика и записывать телефонные разговоры. Питается передатчик напряжением телефонной линии и имеет небольшие размеры.

Такие передатчики могут быть обнаружены по радиоизлучению в момент работы. При попытке обнаружить такой передатчик следует снять телефонную трубку, так как в большинстве моделей передатчик отключается при положенной трубке.

Совместно с передатчиками могут использоваться ретрансляторы, которые устанавливаются в безопасном месте. При этом уменьшается мощность передатчиков, что затрудняет их обнаружение.

Анализаторы телефонных линий предназначены для сигнализации подключения к линии. Они контролируют наиболее простые методы несанкционированного доступа, но не могут идентифицировать прослушивание телефонных разговоров без гальванического подключения к линии.

Недорогое и достаточно эффективное устройство «TS2», американской фирмы Personal Protection Product. Оно позволяет идентифицировать подключение к линии по падению напряжения и обнаруживать сигналы радиомикрофонов.

АВТОМОБИЛЬНЫЕ ОХРАННЫЕ УСТРОЙСТВА

С момента приобретения автомобиля его владельца всегда волнует вопрос: как его защитить? Многообразие механических и электронных устройств охраны автомобилей с одной стороны обнадеживает, а с другой - осложняет выбор.

Механические противоугонные приспособления препятствуют использованию автомобиля, как полноценного транспортного средства путем блокировки рычага переключения передач, педалей управления или рулевого колеса.

Механические приспособления, безусловно, полезны и необходимы, так как они увеличивают время необходимое для угона. (табл. 6.1). Однако, они позволяют злоумышленнику спокойно находиться в автомобиле и применять весь, имеющийся у него, набор хорошего металлорежущего инструмента.

Замки типа Mult-lock не смогут задержать злоумышленников, если автомобиль решили похитить буксировкой. Эту слабую сторону Mult-lock можно устранить комбинируя их с замками Solex. Замки на рулевое управление легко удаляются, если согнуть или перекусить рулевое колесо.

Механический замок не сможет также воспрепятствовать хищениям личных вещей из автомобиля. Поэтому рекомендуется дополнять механические замки электронными системами защиты.

По функциональному назначению электронные системы можно разделить на сигнализации и иммобилайзеры. Реже встречаются системы смешанного типа.

Достоинства и недостатки механических приспособлений

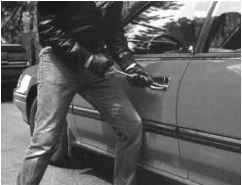

Рис. 6.1. Взлом автомобиля

В большинстве случаев иммобилайзер, как и механический замок, является средством пассивной защиты. Иммобилайзер представляет собой устройство, дополняющее замок зажигания автомобиля.

Механические противоугонные устройства позволяют злоумышленнику спокойно находиться в автомобиле и применять весь, имеющийся у него, набор хорошего металлорежущего инструмента

Рис. 6.2. Комплект охранной сигнализации

Пока иммобилайзер включен - несколько важных электрических цепей автомобиля будут разорваны и двигатель завести не удастся, как и при отсутствии ключа зажигания. Иммобилайзеры исполняются на 2. 3 разрываемых цепи.

Типичный комплект поставки иммоби-лайзера включает:

-2 кодовых ключа;

-гнездо для кодового ключа;

-соединительные провода. Электронные сигнализации предназначены для активной охраны автомобиля и имеют средства привлечения внимания окружающих.

Если иммобилайзеры и механические замки повышают сохранность автомобиля ценой некоторых неудобств пользования (нужны дополнительные манипуляции с Mult-lock-ом и иммобилайзером), то электронные сигнализации претендуют на то, чтобы свести этот дискомфорт к минимуму, а, возможно, даже создать дополнительные удобства. Расширенными сервисными возможностями обладают дорогие модели автомобильных сигнализаций.

В типичный комплект автомобильной сигнализации (рис. 6.2) входит:

-2 кодовых брелока;

-соединительные провода. Рекомендуем приобретать сигнализации и

иммобилайзеры следующих крупных фирм-производителей:

-EXCALIBUR OF AMERICA;

-GEMEL (торговая марка SERPI STAR). Сигнализации этих фирм всегда отличаются оригинальностью и каждая новая модель несет в себе какое-то новшество. Элементная база часто разработана самими фирмами-производителями и является уникальной. Широко используются микропроцессоры, заказные микросхемы кодирующих и декодирующих устройств, энергонезависимая память.

Для скачивания работы включите JavaScript в Вашем браузере

Ниже приведены некоторые виды скремблеров и их характеристики Основные характеристики скремблеров и вокодеров Наименование скремблера или вокодера Назначение устройства Метод шифрования Количество комбинаций ключей Режим работы Время установления связи, с Наличие сертификатов SCR-M1. 2 Защита абонентской линии мозаичный 2х1018 дуплексный 40 ФАПСИ, Минсвязи SCR-M1. 2 mini Защита абонентской линии мозаичный 2х1018 дуплексный 40 ФАПСИ, Минсвязи SCR-M1.

2 multi Защита абонентской линии мозаичный 2х1018 дуплексный 40 ФАПСИ, Минсвязи ACS-2 Scrambler Защита телефонного тракта частотная инверсия 13122 дуплексный 2,5 Минсвязи Орех-41хх Защита телефонного тракта мозаичный IDEA 1015 1038 дуплексный 1-10 Нет Орех-А Защита телефонного тракта мозаичный 1036 дуплексный 1-7 Минсвязи Voice Coder-2400 Защита телефонного тракта спец. алгоритм защиты нет данных дуплексный нет данных Гостехкомиссии Грот, Грот-С Защита телефонного тракта мозаичный 2х1018 дуплексный 30 ФАПСИ, Минсвязи Тенденции развития систем закрытия речи Целью современных исследований методов закрытия и обработки речевых сигналов является улучшение параметров для заданных каналов передачи с использованием дос¬тижении микроэлектронной технологии. В ближайшие десять лет не ожидается каких-либо значительных изменений в обла¬сти аналогового скремблировання.

Ожидается, что аналоговые скремблеры и дальше будут использоваться на некачественных линиях связи, пока не будут созданы надежные мо¬демы с исправлением ошибок, возникающих в процессе цифровой передачи по таким Некоторые публикации свидетельствуют о том, что развитие цифровых процессоров обработки сигналов (ЦПОС) позволит гораздо эффективнее использовать существующие алгоритмы при общем снижении габаритов.

Продолжение на след. странице

Защита информации в телефонных линиях Минск 2008 Защита телефонных каналов. При защите телефонных линий как каналов утечки информации необходимо учитывать следующее 1) телефонные аппараты (даже при положенной трубке) могут быть использованы для перехвата

Условия и причины образования технических каналов утечки речевой информации Минск, 2008 Речевая информация – информация, распространение которой осуществляется посредством звуковых (акустических), вибрационных, электромагнитных сигналов. Люди говорят

Содержание Глава первая СВЕТ Переносит Информацию Глава вторая От спектра к когерентности 2.1 ЧТО Такое СВЕТ? 2.2 ЦВЕТ, Длинна Волны, Частота - ТРИ Характерных Параметра Света 2.3 Спектры Источников Света 2.4 Естественный СВЕТ В Опытах ПО Интерференции

Методы и средства защиты информации Минск 2008 Методы защиты информации. Установка препятствия — метод физического преграждения пути злоумышленнику к защищаемой информации, в т.ч. попыток с использованием технических средств съема информации и воздействия на нее.

5ballov.qip.ru рекомендует:С приходом лета начался период, когда выпускники школ выбирают куда пойдут учиться дальше. Конечно, это совсем не легкий выбор, но помочь в выборе может рейтинг вузов на нашем сайте. Также в этом разделе представлена вся нужная для абитуриентов информация.

Прежде, чем идти в выбранный вуз с документами, нужно сначала получить аттестат, который выдается после сдачи экзаменов. А подготовиться к ним можно в нашем разделе ЕГЭ. Там также представлены варианты за прошлые года.

Для девятиклассников не менее важно окончание учебного года. Их также ждет государственная итоговая аттестация. Подготовиться к ней можно на нашем сайте в разделе ГИА. Главное помнить: самоподготовка - это путь к успешной сдаче.

Последние запросыПРОДАЮ БУ, ПОЛНОСТЬЮ РАБОЧИЙ, КОМПЛЕКТ ИЗ 2Х ШТУК

ИНСТРУКЦИЯ НА РУССКОМ, БАТАРЕЙКИ В КОМПЛЕКТЕ,

ПОКАЖУ КАК РАБОТАЕТ

пОЛНОСТЬЮ АВТОНОМНАЯ СИСТЕМА, ОЧЕНЬ АКТУАЛЬНА В НАШЕ ВРЕМЯ

Скремблер-трубка

Компактное, полностью автономное кодирующее устройство, позволяющее вести конфиденциальные переговоры с любого телефонного аппарата, в том числе с платных таксофонов, радиотелефонов и телефонов сотовой связи. Скремблер ACS-2 защищает как от прямого подслушивания, так и от прослушивания с использованием закладных устройств, подсоединенных к телефонному каналу. Снабжается специальным ремнем, позволяющим крепить его к телефонной трубке.

Технические характеристики:

количество ключей 13122

время установления защищенной связи 2,5 сек

частотный диапазон 300-2750 Гц

диапазон рабочих температур от -30 до +50С

питание 9В ("Крона")

габариты 196х64х53мм

Цена: 3000.00 руб.

Тел. 8 (915) 326-0156

Действительно до 21.08.2011

Размещено 14.08.2011 в разделе Компьютеры, ноутбуки, игры региона Москва

Просмотров: 83

| Скремблер – это шифровальное устройство речи, используемое в системах телефонной связи. Шифрование выполняется разбиением спектра. звукового сигнала на части (поддиапазоны) и дальнейшей частотной инверсией каждой из этих частей. Частотная инверсия равносильна повороту поддиапазона вокруг некоторой точки, при этом происходит преобразование высоких частот внутри поддиапазона в низкие, а низких в высокие. Частота, на которой происходит разделение спектра речевого сигнала на поддиапазоны.

АЛГОРИТМ ИСКЛЮЧАЮЩЕГО ПРЕОБРАЗОВАНИЯ ДАННЫХ Эта статья о новом алгоритме преобразования данных. В ней раскрывается суть данного алгоритма, обосновываются. преимущества, получаемые конечным пользователем, а также приводятся примеры улучшения шифра скремблера . В наши дни компьютеры проникли во все сферы жизни. Они используются на работе, для составления отчетов и обработки данных, дома - для общения с друзьями через Интернет, и даже в дороге, благодаря мобильным сервисам, предоставляемым различными.

обратном порядке: S( K2, C2 ) xor C1 -> T1 S( K1, T1 ) xor C2 -> T2 Преимущество данной идеи в том, что безопасность основана в качестве. скремблера S. Если Вы можете создать хороший скремблер . тогда Вы можете создать хороший шифровальный алгоритм. Сердцем алгоритма UUE является параметрический скремблер (GSSCRAMBLE). Скремблер состоит из 7 простых скремблеров (SCRAMBLE0. SCRAMBLE6). Также используются 32 функции хэша (HASH0. HASH31). Алгоритм UUE основан на вышеописанном методе, но он отличается.

помощью устройства – скремблера . реализующего логическую операцию суммирования по модулю 2 исходного и преобразующего псевдослучайного двоичных. сигналов. Для образующего полинома (х4+х3+1) скремблер может реализовать соотношение. где – двоичная цифра результирующего кода, полученная на i-м такте работы скремблера . – двоичная цифра исходного кода, поступающая на i-м такте на вход скремблера ; и – двоичные цифры результирующего кода, полученные на предыдущих тактах работы скремблера . соответственно.

обратном порядке: S( K2, C2 ) xor C1 -> T1 S( K1, T1 ) xor C2 -> T2 Преимущество данной идеи в том, что безопасность основана в качестве. скремблера S. Если Вы можете создать хороший скремблер . тогда Вы можете создать хороший шифровальный алгоритм. Сердцем алгоритма UUE является параметрический скремблер (GSSCRAMBLE). Скремблер состоит из 7 простых скремблеров (SCRAMBLE0. SCRAMBLE6). Также используются 32 функции хэша (HASH0. HASH31). Алгоритм UUE основан на вышеописанном методе, но он отличается.

характеристика которого состоит из ряда относительно узких полос пропускания или задерживания частот ("гребёнки"). Применяются для оптимальной фильтрации. сигнала и селекции подвижных целей в радиолокации, для спектр, анализа в измерит. технике и т. д. Скремблер – это автономное или встроенное устройство для засекречивания речевой информации, передаваемой по каналам проводной и радиосвязи [6]. Криптоаналитик — специалист по криптоанализу. Современный криптоаналитик должен иметь познания в области математики.

полярностей импульсов 5 1.2. Двубинарное кодирование 8 2. Передача данных с использованием скремблера -дескремблера 12 2.1.Генераторы. псевдослучайных битовых последовательностей 12 2.2. Скремблер и дескремблер с неизолированными генераторами псевдослучайных битовых последовательностей 13 2.3. Скремблер -дескремблер с изолированными генераторами псевдослучайных битовых последовательностей 15 2.4. Скремблер -дескремблер с неизолированными генераторами — улучшенный вариант 15 Список литературы 19.

Проверил: Харьков - 2003 ПЛАН 1. Введение. Актуальность проблемы. 2. Основные методы и типы систем закрытия речевых сообщений. a) аналоговые скремблеры ; b) цифровые скремблеры ; 3. Критерии оценки систем закрытия речи. Таблица характеристик некоторых. скремблеров и вокодеров. 4. Тенденции развития систем закрытия речи. Введение За достаточно длительный период своего развития человечество накопило огромный опыт и массу знаний.

исходный сигнал. В речевых системах связи известно два основных метода закрытия речевых сигналов, различающихся по способу передачи по каналам связи. аналоговое скремблирование и дискретизация речи с последующим шифрованием. Для аналоговых скремблеров характерно присутствие при передаче в канале связи фрагментов исходного открытого речевого сообщения, преобразованного в частотной и (или) временной области. Принципы аналогового скремблирования: Скремблирование в частотной области: частотная.

Скрэмблирование Перемешивание данных скремблером перед передачей их в линию с помощью потенциального кода является другим способом. логического кодирования. Методы скремблирования заключаются в побитном вычислении результирующего кода на основании бит исходного кода и полученных в предыдущих тактах бит результирующего кода. Например, скремблер может реализовывать следующее соотношение: где Вi, — двоичная цифра результирующего кода, полученная на i-м такте работы скремблера . Ai — двоичная цифра исходного.

с помощью сигналов со сложным видом модуляции. Передающая часть когерентной радиолинии содержит источники дискретных сообщений (1, 6), кодирующее устройство. (2), цифровые скремблеры (3, 7), генератор высокой частоты (4), фазовый манипулятор (5), частотный манипулятор (8), источник аналоговых сообщений (9), аналоговый скремблер (10), амплитудный модулятор (11), передатчик (12), антенну (13). Приемная часть содержит антенну (14), приемник (15), блок поиска (16), гетеродин (17), смеситель (18), УПЧ.

телефонной линии внутри контролируемого помещения или даже за его пределами. Для защиты обычных городских телефонных каналов сегодняшний официальный. рынок представляет пять разновидностей специальной техники: • криптографические системы защиты (скремблеры ); • анализаторы телефонных линий; • односторонние маскираторы речи; • средства пассивной защиты; • постановщики активной заградительной помехи. При определенных условиях эксплуатации перекрытие одного или нескольких каналов.

внутреннего генератора или получать его от DTE, например, через 24 контакт разъема DB-25 интерфейса RS-232. В последнем случае модем обязан поддерживать. синхронный режим работы не только по каналу с удаленным модемом, но и по интерфейсу DTE-DCE. Скремблер предназначен для придания свойств случайности (рандомизации) передаваемой последовательности данных с целью облегчения выделения тактовой частоты приемником удаленного модема. При использовании сигналов ФМ и производных от них, применение относительного.

Скремблер – это шифровальное устройство речи, используемое в системах телефонной связи. Шифрование выполняется разбиением спектра звукового. сигнала на части (поддиапазоны) и дальнейшей частотной инверсией каждой из этих частей. Для того чтобы зашифрованную речь мог слышать человек с кем ведется беседа, у него так же должен быть скремблер с тем же алгоритмом скремблирования как и на передающей стороне. В данном случае происходит процесс расшифровки (дешифрование). Пример: Скремблер PBI.

шифров являются скремблеры . 2. Блочные шифры Единицей кодирования является блок из нескольких байтов (в настоящее время 4-32). Результат кодирования зависит от всех исходных байтов этого блока. Схема применяется при пакетной передаче информации и кодировании файлов. 2.2. Симметричные криптоалгоритмы 2.2.1. СкремблерыСкремблерами называются программные или аппаратные реализации алгоритма, позволяющего шифровать побитно непрерывные потоки информации. Сам скремблер представляет из.

10202 Слова | 41 Стр.

понимается изменение характеристик речевого сигнала таким образом, что полученный модулированный сигнал, обладая свойствами неразборчивости и неузнаваемости. занимает такую же полосу частот спектра, как и исходный открытый. Основными свойствами скремблеров являются: достаточно высокое качество восстановленной речи; простота реализации; наличие в закрытом сигнале некоторой остаточной информации, которая потенциально может быть использована нападающей стороной. В данной работе будут использованы два.

специальной техники: * криптографические системы защиты (для краткости - скремблеры ); * анализаторы телефонных линий; *. односторонние маскираторы речи; * средства пассивной защиты; * постановщики активной заградительной помехи. Остановимся на положительных и отрицательных сторонах данной техники и проанализируем возможные ответные действия злоумышленника по преодолению защиты. 4.1 Скремблеры Работа таких систем делится на несколько этапов. На первом этапе речевое сообщение.

внутреннего генератора или получать его от DTE, например, через 24 контакт разъема DB-25 интерфейса RS-232. В последнем случае модем обязан поддерживать. синхронный режим работы не только по каналу с удаленным модемом, но и по интерфейсу DTE-DCE. Скремблер предназначен для придания свойств случайности (рандомизации) передаваемой последовательности данных с целью облегчения выделения тактовой частоты приемником удаленного модема. При использовании сигналов ФМ и производных от них, применение относительного.

16996 Слова | 68 Стр.

использованием скремблера и дескремблера…. |83 | |2.5.1. Самосинхронизирующиеся скремблер и дескремблер…………… |85 | |2.5.2. Аддитивные скремблер и дескремблер……………………………. |86 | |2.5.3. Улучшенный вариант самосинхронизирующихся скремблера и дескремблера………………………………………………………….

48970 Слова | 196 Стр.

информации. Для защиты телефонных сетей широкое применение получили скремблеры . Недавно также появилась система защиты телетайпов, факсов и. телексов СКРЕМБЛЕР . Может быть совмещен со всеми стандартными радиотелефонными системами. Все произносимые слова шифруются с помощью особого кода и декодируются скремблером делового партнера. Разговоры будут слышимы как непонятные сигналы, если к телефонной линии подключатся другие. ТЕЛЕФОННЫЙ СКРЕМБЛЕР . Может быть использован с телефонами, мобильными радиотелефонами.

но находящиеся в одном помещении с ними. Делятся на: пассивные – физические (инженерные) средства, технические средства обнаружения, приборы контроля. радиоэфира, линий связи и т.п.; активные – источники бесперебойного питания, шумогенераторы, скремблеры . устройства отключения линии связи, программно-аппаратные средства маскировки информации и др. 2. Средства, предназначенные для непосредственной обработки, хранения, накопления и передачи защищаемой информации изготовленные в защищенном исполнении.

свободный. Это затрудняет процесс перехвата - нужно либо контролировать широкополосный диапазон частот, либо успеть переключиться на нужный канал. Второй. уровень - использование специальной аппаратуры для закрытия самого канала связи. Например, скремблеров . Мгновенное соединение. Человек набирает номер абонента на клавиатуре своей радиостанции, и через 0,1 - 0,3 секунды он уже слышит голос собеседника. При звонке с "мобильника" ожидание может продлиться несколько десятков секунд. Минимальная вероятность.

19172 Слова | 77 Стр.

GSM, UMTS и CDMA. Однако базовой защиты голосового трафика сотрудникам специальных и силовых служб и бизнесменам уже недостаточно – перехватить их разговор. можно если не с помощью специального оборудования, то с помощью электронных систем. Эра скремблеров . специальных технических устройств, препятствующих перехвату и раскодированию речи, совершенствовалась семимильными шагами – устройства по защите информации стали компактными, появилось значительное число программных решений для "умных" мобильных.

Сремблеры Скремблер – это шифровальное устройство речи, используемое в системах телефонной связи. Шифрование выполняется разбиением спектра. звукового сигнала на части (поддиапазоны) и дальнейшей частотной инверсией каждой из этих частей. Для того чтобы зашифрованную речь мог слышать человек с кем ведется беседа, у него так же должен быть скремблер с тем же алгоритмом скремблирования, как и на передающей стороне. В данном случае происходит процесс расшифровки (дешифрование). Пример: Скремблер PBI DCH-3000TP.

телефонных каналов сегодняшний официальный рынок представляет пять разновидностей специальной техники: • криптографические системы защиты (для краткости. — скремблеры ); • анализаторы телефонных линий; • односторонние маскираторы речи; • средства пассивной защиты; • постановщики активной заградительной помехи. Скремблеры . Работа таких систем делится на несколько этапов. На первом этапе речевое сообщение абонента обрабатывается по какому-либо алгоритму (кодируется) так, чтобы.

информационное значение. Скремблирование — это преобразование «понятного» цифрового потока без изменения скорости передачи с целью получения «бессвязного». набора бит информации. Проще говоря из логически понятного словосочетания «цифровое телевидение» после скремблера получим «оецрофивелтвдеиееи». На приёмной стороне эта последовательность будет преобразована обратно в осмысленную информацию. Ключом к преобразованию является карта КУД. 4.2. Основные параметры вещания, основные понятия В кабельной сети Уфанет.

семантической мерой предотвращения прослушивания телефонных разговоров. В настоящее время для защиты телефонных сообщений применяют два метода. преобразование аналоговых параметров речи и цифровое шифрование. Устройства, использующие эти методы, называются скремблерами . При аналоговом скремблировании производится изменение характеристики исходного звукового сигнала таким образом, что результирующий сигнал становится неразборчивым, но занимает ту же частотную полосу. Это дает возможность без проблем передавать.

Перемешивание данных скремблером перед передачей их в линию с помощью потенциального кода является другим способом логического кодирования. Методы скремблирования заключаются в побитном вычислении результирующего кода на основании бит исходного кода и полученных в предыдущих тактах бит результирующего кода. Например, скремблер может реализовывать следующее соотношение: [pic] где Bi - двоичная цифра результирующего кода, полученная на i-м такте работы скремблера . Ai - двоичная цифра исходного.

применяется в системах передачи потоков информации, то есть в тех случаях, когда передача информации начинается и заканчивается в произвольные моменты. времени и может случайно прерываться. Наиболее распространенными предствителями поточных шифров являются скремблеры . 2. Блочные шифры. Единицей кодирования является блок из нескольких байтов. Результат кодирования зависит от всех исходных байтов этого блока. Схема применяется при пакетной передаче информации и кодировании файлов. 4.3.2. Типы шифров Метод.

79422 Слова | 318 Стр.

Проверил: ы ы 2010 Изучение работы блоковых шифров и способов их. объединения Задание: 1. Изучить блочные алгоритмы шифрования: алгоритм перестановки, алгоритм скремблеров . алгоритм замены по таблице, матричный метод преобразования и алгоритм Винжера. 2. Изучить режимы использования блочных шифров (ECB, CBC, CFB и OFB). 3. Изучить способы объединения блочных шифров (многократное шифрование, сеть Фейстела).

скремблированном сигнале появляются несколько ошибок, при этом максимальная величина коэффициента размножения ошибок определяется числом обратных связей в. структуре скремблера ; * влиянию на измеряемые характеристики дрожаний оборудования при проведении измерений с испытательным псевдослучайным сигналом, поэтому не следует использовать скремблеры . имеющие одинаковую структуру с генератором псевдослучайного сигнала, или даже имеющие длину цикла, кратную длине цикла испытательного сигнала. Подавление фазовых.

аккумулятором BP-232 время работы радиостанции увеличивается до 15 часов. Вес радиостанции icom ic f16 с аккумулятором составляет всего 260 г. Имеется. внутренний разъем для установки дополнительных плат. Например, для модуля UT-108 DTMF-декодера, скремблеров UT-109/110 неролингового / ролингового типа, датчика UT-113 горизонтального положения радиостанции icom f-16. Также это дает возможность использовать устройства закрытия речевой информации, передаваемой по каналу радиосвязи, российских производителей.

различных модификаций. Такие радиостанции должны отвечать ряду современных требований: ударопрочность, вибростойкость, влаго- и пылезащищенность, оптимальная. дальность ведения радиообмена, возможность скрытого ношения, установки кодирующих устройств (скремблеров и др.). Устройства акустического контроля предназначены для акустического отслеживания разговоров, ведущихся в помещении, и передачи информации по радиоканалу. Прием радиосигналов с них ведется на сканирующие приемники и специализированные устройства.

внутреннего генератора или получать его от DTE, например, через 24 контакт разъема DB-25 интерфейса RS-232. В последнем случае модем обязан поддерживать. синхронный режим работы не только по каналу с удаленным модемом, но и по интерфейсу DTE-DCE. Скремблер предназначен для придания свойств случайности (рандомизации) передаваемой последовательности данных с целью облегчения выделения тактовой частоты приемником удаленного модема. При использовании сигналов ФМ и производных от них, применение относительного.

45445 Слова | 182 Стр.

отказ в запросе) при попытках несанкционированных действий. Маскировка — метод защиты информации с использованием инженерных, технических средств, а также. путем криптографического закрытия информации. Маскираторы аналогово-цифровые статические. Скремблеры - маскираторы аналогово-цифровые динамические. Вокодеры - устройства, передающие речь в цифровом виде и зашифрованном. Методы защиты информации на практике реализуются с применением средств защиты. Средства защиты информации. Средства защиты.

отказ в запросе) при попытках несанкционированных действий. Маскировка — метод защиты информации с использованием инженерных, технических средств, а также. путем криптографического закрытия информации. Маскираторы аналогово-цифровые статические. Скремблеры - маскираторы аналогово-цифровые динамические. Вокодеры - устройства, передающие речь в цифровом виде и зашифрованном. Методы защиты информации на практике реализуются с применением средств защиты. 2. Средства защиты информации. Средства.

отказ в запросе) при попытках несанкционированных действий. Маскировка — метод защиты информации с использованием инженерных, технических средств, а также. путем криптографического закрытия информации. Маскираторы аналогово-цифровые статические. Скремблеры - маскираторы аналогово-цифровые динамические. Вокодеры - устройства, передающие речь в цифровом виде и зашифрованном. 2.Средства защиты информации. Средства защиты информации можно разделить на: 1. Средства, предназначенные для защиты информации.

телефонной линии. Кодирующие устройства называются скремблерами . Они выполняются в виде телефонных приставок, телефонного аппарата, или. накладной телефонной трубки. Наиболее удобные скремблеры для речевых сообщений представляют собой телефонную трубку с автономным питанием, которая прикладывается к трубке любого телефонного аппарата. Она выполняет функции кодирования и декодирования разговора. Каждый из собеседников должен иметь такую трубку. В скремблере устанавливается код. Не зная установленного кода.

внутри контролируемого помещения или даже за его пределами. Для защиты обычных городских телефонных каналов сегодняшний официальный рынок представляет. пять разновидностей специальной техники: криптографические системы защиты (для краткости – скремблеры ); анализаторы телефонных линий; односторонние маскираторы речи; средства пассивной защиты; постановщики активной заградительной помехи. 2.5.2 Защита сети питания и заземления. Для фильтрации сигналов.

различных модификаций. Такие радиостанции должны отвечать ряду современных требований: ударопрочность, вибростойкость, влаго- и пылезащищенность, оптимальная. дальность ведения радиообмена, возможность скрытого ношения, установки кодирующих устройств (скремблеров и др.). Устройства акустического контроля предназначены для акустического отслеживания разговоров, ведущихся в помещении, и передачи информации по радиоканалу. Прием радиосигналов с них ведется на сканирующие приемники и специализированные устройства.

восстанавливает исходную последовательность бит. Избыточные биты при этом по линии не передаются. Суть скремблирования заключается просто в побитном. изменении проходящего через систему потока данных. Практически единственной операцией, используемой в скремблерах является XOR - "побитное исключающее ИЛИ", или еще говорят - сложение по модулю 2. При сложении двух единиц исключающим ИЛИ отбрасывается старшая единица и результат записывается - 0. Метод скрэмблирования очень прост. Сначала придумывают скрэмблер.

| |Т-316 (РОТЕК) |NRZ со скремблером |. |Т-316 21Е1 (РОТЕК) |NRZ со скремблером | |ОТЛС-31 «МОРИОН» |NRZ со скремблером | |STARMUX34F Ю.Корея |NRZ со скремблером | |«Сопка-4» |10B1Р1R.

Для защиты радиоэлектронных устройств и средств вычислительной техники от утечки информации по цепям электропитания с напряжением до 250 В частотой 50±0,5 Гц с максимальным рабочим током 40 А, а также от высокочастотных помех в полосе частот 0,1. 1000 МГц.

Фильтр применяется для обеспечения электромагнитной развязки по цепям электропитания радиоэлектронных устройств, средств вычислительной техники и электросетей промышленных и других объектов.

ЛФС-40-1Ф представляет собой высокочастотный фильтр, включаемый в сеть напряжением 220±10% В с частотой 50 Гц без соблюдения полярности. Для уменьшения связи между входом и выходом элементы фильтра размещены в трех экранированных отсеках, образованных стенками и шасси изделия. Конструктивно устройство выполнено в корпусе из оцинкованной стали. Все элементы смонтированы в электростатическом экране.

Режим работы изделия автоматический, круглосуточный.

Технические характеристики:Затухание по цепям электропитания в диапазоне частот 0,1 1000 МГц

15/01/2013 Обнаружитель скрытых видеокамер HUBBLE — выбор профессионалов!

Обнаружитель скрытых видеокамер HUBBLE .

ОБЩИЕ СВЕДЕНИЯ O ДЕТЕКТОРЕ ВИДЕОКАМЕР HUBBLE

Вращением фокусировочного кольца, устанавливаем резкость на обследуемый объект (предмет). Нажатием на кнопку, включаем точечный светодиодный источник красного света. В окуляре наблюдаем, характерный отблеск от объектива видеокамеры, независимо от того, включена она или нет. Угол обнаружения видеокамеры зависит исключительно от угла поля зрения объектива этой видеокамеры. Дистанция обнаружения зависит от различных факторов (внешняя освещённость, особенности объектива камеры, острота зрения оператора, осуществляющего поиск) и может достигать до 10 метров.

HUBBLE (Хаббл), прибор обнаружения скрытых камер для настоящих ПРОФЕССИОНАЛОВ в области защиты информации!

Ознакомиться с предложениями других производителей оптических средств информационой безопасности — детекторов скрытых видеокамер можно здесь.

Производитель: ООО Секрет.

27/05/2013 «Шпионы» могут отдохнуть!

«Прима — Иформ — Моби» (П.И.М.) — эксклюзивное приложение для мобильных устройств в области информационного поиска.

15/01/2013 Обнаружитель скрытых видеокамер HUBBLE — выбор профессионалов!

Изделие HUBBLE (Хаббл) будет полезным специалистам в области защиты информации, чиновникам и простым гражданам при проведении обследований помещений на предмет обнаружения закумуфлированных в предметах интерьера видеокамер.

06/09/2012 Сетевые помехоподавляющие фильтры ЛФС-40-1Ф и ЛФС-10-1Ф

Рекомендации по установке, применению и использованию помехоподавляющих фильтров ЛФС-40-1Ф и ЛФС-10-1Ф.

20/05/2011 ООО "Альт" стало авторизированным партнёром Axis Communication.

Спешим сообщить Вам о долгожданной новости будоражущей наше сознание, ООО "Альт" стало авторизированным партнёром компании Axis Communication в г.Санкт-Петербург. Скоро на нашем сайте во вкладке "Защита информации" появится раздел посвящённый полной линейке сетевого оборудования Axis. Ждём ценителей IP-видеооборудования Axis от ведущей ИТ-компания на рынке.

12/04/2011 Проверь своего партнёра! Открытая информация из первоисточников.

ООО «Альт» совместно с Агенством Экономической Безопасности «НОРМАН» реализует на территории Республика Карелия, г.Санкт-Петербург и Ленинградской области масштабный интернет-проект прямого доступа к официальным открытым данным государственных органов: Росстата, ФАС, ФНС и иных ведомств.

Государственный реестр сертифицированных средств защиты информацииБазовый программно-технический комплекс "Холст-Б" (включает ОС МСВС версии 2.0, функционирует на ЭВМ "Багет" PC-486-DX2/66) — по 2 классу для СВТ

Типовой программно-технический комплекс "Холст" (включает СУБД "Линтер-ВС" версии 5, ОС МСВС версии 2.0, функционирует на ЭВМ "Багет" PC-486-DX2/66) — по 2 классу для СВТ

Типовой защищенный программно-технический комплекс "Холст-С"(включает СУБД "Линтер-ВС" версии 5, ОС МСВС версии 2.0, функционирует на ЭВМ "Багет" PC-486-DX2/66, реализует функции сервера локальной сети) — по 2 классу для СВТ

Система защиты информации "Secret Net" версии 3.1, функционирующая на файл-сервере под управлением ОС Novell NetWare версии 4.11 и на рабочих станциях под управлением OC MS DOS версий 3.30-6.22 совместно с Windows 3.1Х или OC Windows 95 — по 3 классу для СВТ.

Похожие:Эвм; основы защиты информации и сведений, составляющих государственную тайну; методы защиты информации; компьютерный практикум

Защита информации, досмотровое и антитеррористическое оборудование

Вопрос: Уважаемые господа! Прошу сообщить в возможности использования для генератора шума ЛГШ-501 внешней рамочной антенны с размерами, большими, чем указано в паспорте (1,5. 3х 2. 4 м) ввиду больших размеров помещения, где расположены ПЭВМ.

Ответ: Использование для генератора шума ЛГШ-501 внешней рамочной антенны с размерами большими, чем указано в паспорте (1,5. 3х 2. 4 м) возможно, т.к. указанные в паспорте размеры носят рекомендательный характер, и генератор при этом будет работать вполне эффективно, но степень этой эффективности определить можно, лишь проведя соответствующие измерения.

Вопрос: Уважаемые господа! Прошу уточнить состояние сертификата на генератору шума SEL SP-41/C. Действующий No 809 до 02.12.06г. уже закончился, когда будет продление? И будет ли?

Ответ: Сертификат соответствия ФСТЭК No 809 на устройство защиты электросети SEL SP-41/С продлён до 19.02.2010. Копия сертификата выложена на сайте в разделе "Сертификаты"".

Вопрос: Здравствуйте, подскажите, пожалуйста, что значат категории (чем друг от друга отличаются) выделенных помещений при аттестация объектов информатизации.

Ответ: Выделенные помещения (ВП) — это помещения (служебные кабинеты, актовые залы, конференцзалы и т.д.), специально предназначенные для проведения закрытых мероприятий (совещаний, обсуждений, конференций, переговоров и т.п.) по вопросам, содержащим сведения, составляющие государственную тайну, а также помещения, оборудованные средствами правительственной связи, иных видов специальной связи.

Категория выделенных помещений устанавливается в зависимости от степени секретности обсуждаемых вопросов и условий эксплуатации этих помещений.

К помещениям 1 категории относятся помещения, специально предназначенные для проведения совещаний по вопросам, содержащим сведения особой важности, а также отдельные служебные кабинеты руководства учреждения (предприятия), в которых могут вестись обсуждения и переговоры по этим вопросам.

К помещениям 2 категории относятся помещения, специально предназначенные для проведения совещаний по вопросам, содержащим совершенно секретные сведения, а также служебные кабинеты руководящего состава учреждения (предприятия) и основных его подразделений, в которых могут вестись обсуждения и переговоры по этим вопросам.

К помещениям 3 категории относятся служебные кабинеты и рабочие комнаты подразделений учреждения (предприятия), в которых проводятся обсуждения и переговоры по вопросам, содержащим секретные сведения, а также актовые и конференц-залы, предназначенные для массовых открытых мероприятий, но эпизодически используемые для проведения закрытых мероприятий.

Вопрос: Здравствуйте! Подскажите, как защититься от видеокамер.

Ответ: На настоящий момент наиболее эффективным способом защиты от несанционированной видеозаписи является обнаружение видеокамер. Потому

что если помешать работе беспроводных видеокамер, передающих сигнал по радиоканалу, еще можно, используя специальные генераторы

электромагнитного шума, то на проводные камеры воздействовать трудно.

С предлагаемыми нашей компанией обнаружителями видеокамер Вы можете ознакомиться на в соответствующем разделе нашего каталога.

Устройства "Оптик", "Чистильщик" и "Алмаз" работают по принципу оптической локации, а новый прибор SEL SP-101 "Аркан" обнаруживает видеокамеры, основываясь на анализе электромагнитного спектра на предмет излучений, свойственных только работе миниатюрных видеокамер, в т.ч. и тех, которые не передают информацию по радиоканалу.

Вопрос: Какова будет дальность обнаружения радиомикрофонов индикаторами поля, например, ДИ-К и SEL SP-71/М”Оберег”?

Ответ: Как правило, передатчики радиомикрофонов имеют разную выходную мощность от единиц до сотен мВт. Реальная дальность обнаружения радиомикрофонов индикаторами поля будет определяться выходной мощностью передатчика радиомикрофона и напряженностью электромагнитного поля от помех в месте приёма.

Вопрос: Нужны ли какие-либо специальные разрешения для приобретения и эксплуатации поисковых устройств (например: ПКУ-6М, ST-031)?

Ответ: Перечисленные Вами поисковые устройства не требуют специальных разрешений для приобретения и эксплуатации, так как они являются техническими средствами контроля эффективности мер защиты информации от утечки по техническим каналам и не являются средствами негласного получения информации, а также не являются специальными техническими средствами, применяемыми в оперативно-розыскной деятельности.

Вопрос: Можно ли использовать многофункциональный прибор “ST-032” для специсследований на ПЭМИ ТСОИ?

Ответ: Названный Вами прибор не является измерительным приемником. Он является, с точки зрения метрологии, индикатором, а не средством измерения. Он не снабжен и не предназначен для работы с калиброванными АФУ и напряжённостью поля, которую, прибор ST-032 "измеряет" (только по электрической компоненте) в весьма условных единицах.

Кроме того, чувствительность прибора “ST-032” отличается от необходимой

Вопрос: На каком расстоянии сотового телефона от устройства “Кокон” передача информации будет не возможна?

Ответ: Единственное и необходимое условие невозможности передачи информации по каналу GSM, это чтобы трубка сотового телефона была помещена в сам футляр “Кокон”. Изменение напряженности электромагнитного поля фиксируется индикатором поля, входящим в состав устройства, который дает команду на автоматическое включение акустического шумогенератора, расположенного внутри объема изделия "Кокон". Уровень акустического шума на входе микрофона трубки сотового телефона таков, что обеспечивается закрытие этого канала утечки информации, т.е. зашумляется весь тракт передачи речевой информации таким образом, что на приемном конце отсутствуют какие либо признаки речи.

Вопрос: Что лучше использовать для защиты сети электропитания: генераторы шума или сетевые фильтры?

Ответ: Сетевые помехоподавляющие фильтры, например, ФСП-1Ф-7А обеспечивают снижение уровней сигналов в рабочем диапазоне 0,1 – 1000 МГц не менее чем на 60 дБ и защищают не только от утечки информации, но и защищают средства офисной техники от внешних помех. Однако для их эффективной работы требуется наличие системы заземления (но не зануления), при отсутствии которой их эффективность резко снижается. Поэтому в большинстве случаев более целесообразным является использование шумовых генераторов, например, SEL SP-41C, не требующих наличия заземления и обеспечивающих подавление устройств несанкционированного съема информации, а также защиту от ПЭМИН.

Вопрос: Каким образом можно защитить шину заземления объектов информатизации от утечки информации за счет ПЭМИН?

Ответ: В настоящее время выпускается только одна модель генератора шума, позволяющего защитить систему заземления. Многофункциональный генератор «Заслон» (не путать с системой виброакустического зашумления «Заслон») обеспечивает пространственное зашумление, зашумление сети электропитания, 4-х проводных телефонных линий и зашумление системы заземления.

Вопрос: Какие требования предъявляются при установке детектора диктофонов ST 0110?

Ответ: Детектор диктофонов ST 0110 является высокочувствительным устройством, обнаруживающим паразитные излучения, имеющие место при работе любых типов диктофонов. Однако из-за высокой чувствительности детектор подвержен также сильному влиянию внешних помех, создаваемых, например, мощными электродвигателями, некачественными электролюминесцентными лампами и т. д. Поэтому датчики детектора необходимо устанавливать на расстоянии не менее 1,5 м от персональных компьютеров, массивных металлических предметов (которые могут служить переизлучающими антеннами): сейфы, радиаторы отопления и т.п.

При отсутствии мешающих факторов детектор ST 0110 эффективно обнаруживает аналоговые и цифровые диктофоны на расстоянии 0,5 – 1 м в зависимости от типа диктофона.

Вопрос: Почему в характеристиках на блокиратор сотовых телефонов SEL SP-23 радиус действия указан в широких пределах?

Ответ: Радиус действия любых блокираторов сотовых телефонов (не только SEL SP-23) зависит от расстояния до ближайшей антенны соты и может изменяться в очень широких пределах. Так при использовании блокираторов в зданиях, на крыше которых установлена антенна соты или. если она установлена на крышах соседних зданий, радиус действия минимален. При нахождении антенны соты на расстоянии более 100 м от защищаемого помещения радиус действия составляет 10 и более метров.

Вопрос: Какое назначение имеют генераторы пространственного зашумления SEL SP-21B1 «Баррикада», ГШ-1000М, Гном-3 и какие у них отличия?

Ответ: Генераторы пространственного зашумления впервые появились в начале 80-х годов для защиты технических средств АСУ и ЭВМ и позволяли существенно снизить зону возможного перехвата информации за счет побочных электромагнитных излучений и наводок (ПЭМИН). За период с начала 80-х до середины 90-х было разработано более 20 моделей подобных генераторов. В настоящее время для защиты средств информатизации выпускаются генераторы: SEL SP-21B1 «Баррикада», ГШ-1000М, ГШ-К-1000М, «Гном-3», «Салют», «Смог» и несколько менее известных моделей. Большинство из них имеют мощность излучения не превышающую 5 Вт. Наиболее часто встречающейся ошибкой является попытка применения таких генераторов для защиты от прослушивания помещений с использованием радиомикрофонов.

Вопрос: Что лучше использовать для защиты сети электропитания: генераторы шума или сетевые фильтры?

Ответ: Сетевые помехоподавляющие фильтры, например, ФСП-1Ф-7А обеспечивают снижение уровней сигналов в рабочем диапазоне 0,1 – 1000 МГц не менее чем на 60 дБ и защищают не только от утечки информации, но и защищают средства офисной техники от внешних помех. Однако для их эффективной работы требуется наличие системы заземления (но не зануления), при отсутствии которой их эффективность резко снижается. Поэтому в большинстве случаев более целесообразным является использование шумовых генераторов, например, SEL SP-41C, не требующих наличия заземления и обеспечивающих подавление устройств несанкционированного съема информации, а также защиту от ПЭМИН.

Вопрос: Какая разница между индикаторами поля SEL SP-71 "Оберег" и SEL SP-73 — мини?

Ответ: Индикатор поля SEL SP-73 — мини в брелке является простейшим устройством для обнаружения источников радиоизлучения, работающих в диапазоне 60 — 2000 МГц. Несмотря на то, что SEL SP-73 только показывает, есть или нет излучение, с его помощью можно производить и локализацию, например, радиомикрофонов.

Индикатор поля — частотомер "Оберег" является существенно более сложным цифровым устройством. Использованные схемные решения и современная элементная база позволили создать эффективное малогабаритное устройство, позволяющее не только обнаруживать работающие радиомикрофоны, но и распознавать сигналы GSM и, соответственно, обнаруживать включенные на передачу сотовые телефоны.

Малогабаритность, камуфляж, наличие виброзвонка позволяет использовать "Оберег" скрытно.

Вопрос: Прошу пояснить, чем отличаются нелинейные локаторы "Родник — 232", "Катран", "NR-900 EM".

Ответ: Нелинейный локатор NR-900 EM импульсного излучения с мощностью не менее 150 Вт, локаторы "Родник" и "Катран" непрерывного излучения, мощностью, соответственно, Родник — 2 Вт, "Катран" — не менее 1,5 Вт. Импульсные локаторы обладают высокой проникающей способностью, но менее удобны при распознавании каррозионных диодов. Импульсные локаторы наиболее эффективны в пустых помещениях, непрерывные локаторы за счет глубоких регулировок мощности излучения позволяют производить поток практически в непосредственной близости, например, с компьютером.

Нелинейный локатор "Катран" имеет функцию автоматической настройки (в своем рабочем диапазоне) на частоту, на второй гармонике которой имеет место минимум помех, что очень важно при работе в городах с развитой системой сотовой связи диапазонов 900/1800 МГц.

Мы считаем, что установленная розничная цена 3150 у.е. также является существенной отличительной особенностью "Катрана".

Вопрос: Скажите, пожалуйста, какова эффективность действия подавителей диктофонов на цифровые (бескинематические) диктофоны.

Ответ: Современные подавители диктофонов с одинаковой вероятностью воздействуют и на кассетные, и на цифровые диктофоны. Во многих случаях цифровые диктофоны оказываются более восприимчивы к излучениям подавителей. Например, дальность подавления цифрового диктофона Samsung SVR-1330 составляет не менее 3 м при использовании подавителя диктофонов "Шумотрон -3". Разумеется, что дальность подавления экранированных цифровых диктофонов, например, "Спутник-1200 " или "Спутник-2000" не превышает 0,8 — 1 м.

Заключение по результатам аттестационных испытаний на соответствие требованиям безопасности информации ВП (Аттестация ВП)ЗАКЛЮЧЕНИЕ по результатам аттестационных испытаний на соответствие требованиям безопасности информации выделенного помещения _____________________

[править ] Список сокращенийВТСС — технические средства и системы, не предназначенные для передачи, обработки и хранения информации ограниченного доступа, на которые могут воздействовать электрические, магнитные и акустические поля опасного сигнала

ОТСС — основные технические средства и системы, обрабатывающие информацию ограниченного доступа

ПЭМИН — побочные электромагнитные излучения и наводки

ТСПИ — технические средства, предназначенные для передачи, обработки и хранения информации ограниченного доступа

СТР — «Специальные требования и рекомендации по защите информации, составляющей государственную тайну, от утечки по техническим каналам», (решение Гостехкомиссии России от 23.05.97 № 55)

[править ] 1. Объект испытаний1.1. Объектом аттестационных испытаний является выделенное помещение ______________.

1.2. Расположение объекта: ______________________________________________.

1.3. Состав технических средств и мебели, расположенных в ВП:

ТОП-7 задач, которые решают компании при помощи DLP-системИспользуя один и тот же предмет кухонной утвари можно приготовить множество блюд. На сковородке можно пожарить отличный стейк, потушить овощи, а если изловчиться, то можно даже сварить суп или испечь торт. Разница лишь в подходе, вкусах, ну и, конечно же, потребностях. Но для лучшего результата и экономии времени все же стоит использовать тот или иной инструмент именно в тех целях, для которых он предназначен.

DLP-системы, по сути, являются сегодня набором утвари, которая при должном мастерстве шеф-повара на кухне инфобеза поможет приготовить своеобразный кулинарный шедевр в своей отрасли, способный удовлетворить самого требовательного заказчика.

За время работы в сфере информационной безопасности сотрудники компании Falcongaze смогли определить своеобразный набор инструментов, имеющих наибольшую значимость для клиентов при защите корпоративных данных. Основываясь на накопленном опыте сотрудников компании, а также на основе анкет, которые заполнили потенциальные заказчики и клиенты уже использующие систему для защиты данных SecureTower, аналитический отдел компании Falcongaze составил рейтинг наиболее важных задач, которые компании решают при помощи DLP-системы.

Как и в кулинарии, к достижению желаемого результата можно прийти различными путями, поскольку каждый шеф-повар старается привнести в рецептуру блюда что-то свое. Но как повар-профессионал, так и новичок-любитель на кухне вовсе не хотят забивать себе голову теориями о том, какой механизм должен быть у миксера, чтобы тот позволил взбить крутую пену из белков. Любой пользователь желает владеть инструментами, простыми в использовании и позволяющими максимально легко решить поставленные задачи. И чем больше подобных инструментов будет присутствовать на кухне, тем удобнее и эффективнее будет работа кулинара. Та же аксиома закономерна и для сферы защиты информации: каждый заказчик, решивший защитить свои данные, хочет видеть простые и понятные инструменты, которые позволяют добиться желаемых результатов.

Логично, что исходя из предназначения системы, все заказчики (100%), решившие установить у себя в компании DLP-решение, в первую очередь хотят надежно защитить свою информацию, в особенности учитывая тот факт, что большинство утечек происходит по неосторожности и может повлечь за собой весьма плачевные последствия. Задача защиты данных является главным блюдом, которое требует наиболее щепетильного подхода, чтобы результат был действительно стоящим. Для надежной защиты информации недостаточно перехватить данные, сохранить в базу и провести простенький анализ контента. Сегодня защита должна быть основана на широком спектре технологий: лингвистический анализ, обработка статистических данных, метод цифровых отпечатков и множество других инструментов, способных обеспечить надежный контроль информационного поля компании.

Следом за очевидным желанием защитить информацию, стоят задачи по формированию удобного в использовании архива бизнес-коммуникаций. Эту опцию среди приоритетных отметили 79% опрошенных. В системе для защиты информации, как и на кухне, вся утварь должна быть расположена максимально удобно для повара: он не должен нестись сломя голову через все помещение, брать стул и залезать на самую верхнюю полку самой верхней антресоли, где лежит шумовка, которая ему нужна, чтобы снять пенку с уже выкипающего на другом конце кухни супа. Для организации удобной работы со всем архивом данных в DLP-системе должен иметься как минимум удобный интерфейс с возможностями расширенного и гибкого поиска, а также просмотра интересующих документов для расследования любых инцидентов в ретроспективе.

В 62% случаев заказчики хотят при помощи систем для защиты данных выявить инсайдеров внутри компании. Для решения данной задачи важны осмотрительность, осторожность и, конечно же, инструменты, позволяющие контролировать максимальное количество каналов коммуникации и способные улавливать самые изощренные попытки передачи данных. То есть, для системы не должно представлять трудностей перехватить, проанализировать и распознать конфиденциальный документ, в котором часть букв заменили на латинские, и сохранили с другим расширением, а после заархивировали, также присвоив архиву другое расширение. Также важно иметь возможность отслеживать контакты конкурентов с потенциальным инсайдером и его взаимодействия с другими сотрудниками компании.

44% заказчиков хотят использовать DLP-систему как инструмент, который позволит повысить эффективность работы отдела безопасности компании. Система, призванная упростить, а не наоборот усложнить жизнь безопасника, должна быть оснащена удобными инструментами по настройке гибких правил безопасности, обладать системой оповещений о потенциальных утечках в реальном времени и, конечно же, в ней должна быть предусмотрена возможность создания статистических и интерактивных отчетов, которые экономят время сотрудника отдела безопасности.

37% заказчиков надеются получить вместе с функционалом для защиты данных инструмент, который позволит избежать, или хотя бы свести к минимуму репутационные риски компании. В каждой организации есть какие-то рабочие моменты, которые могут вызывать спорные реакции у сотрудников, а таем более у широкой общественности. Но внутренняя кухня должна таковой и оставаться. Для этого опять же может пригодиться DLP-система, которая позволяет контролировать распространяемые персоналом данные о компании и руководстве в социальных сетях, форумах и блогах, которые, чаще всего, и становятся плацдармами для репутационных войн.

В 31% случаев руководство компаний также хочет выяснить уровень лояльности сотрудников и то, насколько ответственно подчиненные относятся к выполнению своих прямых обязанностей. Качественная DLP-система с легкостью может справиться с подобной задачей: к услугам офицеров безопасности и других причастных к организации распорядка рабочего дня предоставляются скриншоты рабочих мест, позволяющие просмотреть, чем сотрудник занимается в рабочее время, а также инструменты для контроля активности приложений, которые дают возможность анализировать время начала и окончания рабочего дня подчиненных и программы, которыми они пользуются на работе.

Кроме желания выявить безответственных сотрудников, клиенты ставят задачи по надежной защите структурированных хранилищ данных. Эту опцию отметили 14% опрошенных. К сожалению, немногие современные системы защиты информации способны предложить надежное, а главное простое и быстрое решение данной задачи. Порой в погоне за достижением цели разработчики забывают о том, что первостепенным является не просто присутствие функционала, сделанного наспех для очередной галочки в таблице сравнений с конкурентами, а наличие действующего и эффективного инструмента, способного быстро и качественно работать на результат. Кроме того, наряду с качественной защитой заказчики часто отмечают, что хотят обладать инструментами, где в равной степени сочетаются простота использования и качество решения. Для сохранности баз данных в DLP-системе должен быть предусмотрен инструментарий, позволяющий напрямую, без промежуточных операций, контролировать содержимое баз данных. При этом важен контроль не просто всей информации, но и отдельных сочетаний внутренних полей. К примеру, сочетание имени, фамилии и должности, или номера кредитной карты и телефона держателя. Таким образом можно сократить количество ложных срабатываний правил безопасности, поскольку отдельное имя или фамилия, содержащаяся в базе данных может упоминаться в любом разговоре никак не связанном с незаконной пересылкой конфиденциальной информации.

Спектр инструментов эффективных DLP-систем широк, и достаточно прост в освоении. Но если человека, никогда не готовившего ничего сложнее бутерброда с сыром, запустить на профессиональную кухню с множеством специализированных приборов и попросить приготовить наваристую сборную мясную солянку. результат будет ожидаем, но от этого не менее плачевен. Именно поэтому каждый инструмент должен находиться в руках профессионала, или, по крайней мере, сопровождаться подробной инструкцией по применению.

Генератор виброаккустического шума Соната-АВ 1М– доступная цена, сервисная поддержка, высокое качество.Наша компания реализует только профессиональное и качественное оборудование. Приобретайте генераторы виброаккустического шума Соната –АВ 1М – надежную защиту средств информатизации от утечки информации.

Нас ценят профессионалы благодаря высокому уровню предлагаемых услуг:

— мы гарантируем качество и долговечность аппаратов Соната-АВ 1М при правильной эксплуатации;

— генератор шума Соната-АВ 1М имеет сертификат соответствия;

— мы обеспечиваем гарантийное и постгарантийное обслуживание в авторизованных дилерских сервисных центрах;

Мы предлагаем Вам приобрести у нас генератор виброаккустического шума Соната-АВ 1М с непревзойденными характеристиками, отличного качества по доступной цене.

Соната-АВ 1М – назначение.Генератор виброакустического шума Соната-АВ 1М предназначен для защиты помещений от утечки речевой информации по акустическим и виброаккустическим каналам.

Виброакустические помехи, создаваемые генератором Соната-АВ 1М, обеспечивают максимальную защиту речевых сигналов при минимальном уровне зашумления. Отличительные особенности модели Соната-АВ 1М: • способность выдерживать повышенные нагрузки, • возможность независимой друг от друга установки и регулирования уровня вибро- и аудиопомех. Генератор шума Соната-АВ 1М соответствует "Требованиям по защите информации, составляющей государственную тайну, от утечки по техническим каналам".

Генератор «Соната-АВ 1М» нейтрализует следующие виды подслушивания:• непосредственное подслушивание в условиях плохой звукоизоляции в помещении;

• применение радио- и проводных микрофонов, установленных в полостях стен, в надпотолочном пространстве, вентиляционных коробах и т.п.;

• применение стетоскопов, установленных на стенах (потолках, полах), трубах водо- (тепло-, и газо-) снабжения и т.п.;

• применение лазерных и микроволновых систем съема аудиоинформации с окон и элементов интерьера.

Соната-АВ 1М — технические характеристики. Фильтр сетевой помехоподавляющий комбинированный "ФСПК"на ток 100 — 200 А

При изложении приняты следующие обозначения:

ЗУ — защитное устройство;

ТО — техническое описание и инструкция по эксплуатации.

Назначение, технические данные.

ЗУ предназначено для:

Основные технические данные.

Габаритные и установочные размеры ЗУ указаны в приложении 1, электрическая схема приведена в приложении 2.

Расшифровка условного обозначения типов ЗУ:

П — помехоподавляющий;

К — комбинированный;

0,22/0,38 — напряжение питающей сети, кВ.

Пример записи обозначения ЗУ при его заказе и в документации другого изделия:

ЗУ-ФСПК-100(200)-92 УХЛ4; где 40 — максимальный рабочий ток, А; 92 — год окончания разработки; УХЛ — вид климатического исполнения; 4 — категория размещения ЗУ по ГОСТ 15150-69.

ЗУ предназначено для работы при:

Окружающая среда — невзрывоопасная, не содержащая токопроводящей пыли более 0,2 — 1 мг/м 3 агрессивных паров и газов — не более 50 мг/м 3 .

ЗУ по влагоустойчивости, виброустойчивости, удароустойчивости и по величине шума удовлетворяет принятым нормам.

Сейсмопрочность ЗУ составляет 9 баллов шкалы МSК-64.

В сеть электропитания ЗУ включается последовательно с нагрузкой.

ЗУ должно устанавливаться возможно ближе к питающему объект трансформатору.

Драгоценных металлов не содержит.

Устройство и работа ЗУ.

ЗУ включает в себя два двухфазных полукомплекта.

Каждый полукомплект состоит из:

Кожухи не имеют вентиляционных отверстий.

ЗУ заземляются с помощью винтов, расположенных на торцевых сторонах основания.

Экранирующие оплетки кабелей припаиваются к облуженой шайбе входного и выходного штуцеров ЗУ.

Указания мер безопасности.

Эксплуатация ЗУ производится в соответствии с действующими правилами технической эксплуатации электроустановок и правилами техники безопасности.

Подключение ЗУ производится при обесточенном фидере (кабеле) электропитания потребителя (объекта).

Перед установкой осмотрите ЗУ и убедитесь в отсутствии механических повреждений, возникших в процессе транспортировки и хранения.

Установите и закрепите ЗУ в соответствии с размерами, указанными на чертежах приложения 1.

ЗУ закрепляется болтами М8 в горизонтальном или вертикальном положении с помощью предусмотренных для этой цели выступов в корпусе устройства.

Металлический каркас, используемый для крепления ЗУ, должен быть заземлен.

Снимите крышки люков в кожухах ЗУ и проверьте надежность затяжки гаек токонесущих шин.

Припаяйте экранирующие оплетки жил кабеля к облуженным кольцам штуцеров ЗУ. (Если экранирующие оплетки на разделочных концах жил кабеля отсутствуют, то на них надеваются отрезки металлической плетенки, которые припаиваются к облуженным кольцам штуцеров и соединяются с экраном кабеля).

Входящий и отходящий от ЗУ кабели не должны пересекаться при прокладке, а также располагаться друг от друга ближе 0,3 м.

Подготовка к работе.

При подготовке ЗУ к включению удалите с конструктивных элементов консервирующую смазку при помощи растворителя и протрите чистой сухой ветошью.

Измерьте сопротивление изоляции шин ЗУ относительно корпуса. Напряжение мегаомметра не должно превышать при этом 500 В.

Сопротивление изоляции должно быть не менее 0,5 МОм.

Примечание: в шинах ЗУ стоят конденсаторы, которые после измерения изоляции должны быть разряжены.

Перед включением ЗУ в сеть:

Включите напряжение потребителю и проверьте падение напряжения на шинах ЗУ при реальной нагрузке. Падение напряжения не должно превышать 5 В.

Убедитесь в отсутствии сильных шумов и нагрева корпуса при работе ЗУ под нагрузкой.

Обесточьте фидер потребителя и установите крышки люков на кожухах ЗУ.

Указания по эксплуатации.

Устройство практически необслуживаемое.

Профилактические (регламентные) работы проводятся не реже двух раз в год, при этом:

Примечание: регламентные работы проводятся при отключенном напряжении.

Трудоемкость регламентных работ составляет ориентировочно 2 — 4 человека/часа на один комплект ЗУ при условии легкого доступа к нему.

ЗУ ремонтопригодны в лабораторных условиях.

Возможные неисправности и методы их устранения.

При устранении неисправностей категорически запрещается производить работы при поданном на ЗУ напряжении.

Возможные неисправности и методы их устранения приведены в таблице.

Хранение и консервация.

Храните ЗУ в закрытых помещениях при температуре от -50° до +60° С при относительной влажности воздуха не выше 98 % при 35° С. Срок хранения — 2 года.

Допускается длительное (в пределах срока службы) хранение при температуре от -40° до +50° С при относительной влажности воздуха 30 — 35 %.

Во время хранения необходимо следить за консервирующей смазкой и по мере необходимости, обновлять ее.

Упаковка и транспортировка.

ЗУ упакованы в картонные коробки, выложенные внутри пергамином или влагостойкой упаковочной бумагой.

Примечание: упаковка выполняется по требованию заказчика.

Эксплуатационная документация вложена в коробку в водонепроницаемом пакете.

По требованию заказчика ЗУ могут быть упакованы в деревянные ящики.

Транспортирование упакованных в деревянные ящики ЗУ может осуществляться любым видом транспорта на любые расстояния при температуре окружающего воздуха от -50° до +60° С. Допускается транспортировка упакованных ЗУ в контейнерах.

Дипломная работа: Проект защиты информации с разработкой системы видеонаблюденияГЛАВА 1. ОПИСАНИЕ ПРЕДМЕТНОЙ ОБЛАСТИ ДИПЛОМНОЙ РАБОТЫ ПО НАПРАВЛЕНИЮ ИССЛЕДОВАНИЯ

1.1 Описание предметной области объекта защиты

1.1.1 Описание объекта защиты

1.1.2 Инженерно-техническая укрепленность объекта защиты

1.2 Разработка системной концепции комплексного обеспечения системы защиты информации на объекте

1.2.1 Технические характеристики и методология построения систем видеонаблюдения объекта защиты

1.2.2 Выбор и обоснование комплексной системы защиты объекта

1.2.3 Описание автоматизированной системы охраны «Орион» и ее внедрение на объекте защиты

1.3 Требования руководящих документов к системе безопасности объекта

1.3.1 Требования руководящих документов к системам видеонаблюдения

1.3.2 Требования руководящих документов к системам охранно-пожарной сигнализации

1.3.3. Требования нормативно-методических документов по защите информации на объект

ГЛАВА 2. РАЗРАБОТКАПРОЕКТА КОМПЛЕКСНОЙ СИСТЕМЫ БЕЗОПАСНОСТИ ОБЪЕКТА ЗАЩИТЫ

2.1 Технические каналы утечки информации

2.1.1 Классификация технических каналов утечки

2.1.2 Технические каналы утечки информации обрабатываемой на объекте защиты

2.2 Вероятная модель злоумышленника

2.3 Разработка проекта комплексной системы защиты информации частного охранного предприятия ООО «ОСА»

2.5 Введение в эксплуатацию системы защиты информацииГЛАВА 3. ОЦЕНКА ФИНАНСОВЫХ ЗАТРАТ НА УСТАНОВКУ И ЭКСПЛУАТАЦИЮ КОМПЛЕКСНОЙ СИСТЕМЫ БЕЗОПАСНОСТИ

§ 6. Технические средства защиты информацииИнформационные отношения в обществе регламентируются целым рядом законодательных актов. Основные принципы по защите безопасности государства в сфере отношений, возникающих в связи с отнесением информации к государственной тайне, отражены в Законе Российской Федерации О государственной тайне от 21 июля 1993 года. В отношении правоохранительных органов, согласно п.4 ст.5 настоящего закона, составляют государственную тайну и подлежат защите сведения об оперативно-розыскной деятельности. Оперативно-розыскная деятельность проводится на негласной основе, и разглашение сведений о проводимых или планируемых мероприятиях подрывает основы этого вида правоохранительной деятельности.

— раскрывающие силы, средства, методы, планы и результаты оперативно-розыскной деятельности, а также данные о финансировании этой деятельности, если эти данные раскрывают перечисленные сведения;

— о лицах, сотрудничающих или сотрудничавших на конфиденциальной основе с органами, осуществляющими оперативно-розыскную деятельность.

Указ Президента Российской Федерации Об утверждении перечня сведений конфиденциального характера N 188 от 6 марта 1997 года к сведениям, подлежащим защите, относит тайну следствия и судопроизводства. Более конкретно механизм и требования к информационной защите сведений изложены в соответствующих инструкциях. Таким образом, в органах налоговой полиции информация, подлежащая защите, может быть отнесена к государственной тайне и к сведениям конфиденциального характера.

Под информационной безопасностью понимается комплекс организационно-административных и технических способов защиты. Задачи защиты должны обеспечиваться на всех технологических этапах работы с информацией: обработки, передачи, хранения. Информация может выступать в вербальной форме, передаваться по каналам связи, храниться на бумажном или магнитном носителе. Все это расширяет перечень задач информационной безопасности, при решении которых широко используется комплекс технических средств.

Выделяют защиту от акустических и вибрационных утечек информации и защиту от съема информации с помощью специально установленных устройств. Защита осуществляется путем:

а) превентивных мер устранения или маскирования возможных утечек информации;

б) обнаружения и нейтрализации установленных устройств.

Превентивные меры предназначены для устранения возможных каналов потерь информации и реализуются защитой акустических, вибрационных и технических каналов утечки информации, защиты каналов связи от съема информации и защитой сообщений, передаваемых по каналам связи. В отличие от них, меры, направленные на обнаружение технических устройств, позволяют найти уже установленные устройства: микропередатчики, звукозаписывающую аппаратуру, определить подключения к телефонной линии.

Защита акустических, вибрационных и технических каналов утечки информации осуществляется методами защиты помещений, каналов связи и технических средств, маскировкой возможных каналов утечки.

Методы защиты помещений каналов связи и технических средств. Одним из важных элементов информационной защиты является создание особых защищенных помещений. Такие помещения должны быть отдельными, документы должны быть защищены от обозрения, охраняться либо оборудоваться системой охранной сигнализации. Доступ в эти помещения ограничивается, для чего устанавливается пропускной режим. Размещенные технические средства и оборудование должны соответствовать нормативам по защите информации по побочным электромагнитным излучениям.

Кроме этого, можно сформировать дополнительные требования к таким помещениям, которые бы ограничивали возможность использования в них технических средств съема информации:

— внутри помещения должна быть только необходимая мебель, конструкция ее должна быть такой, чтобы затруднить установку технических средств съема информации;

— в помещении должно быть установлено минимальное количество радиоэлектронных приборов;

— по возможности следует исключить телефонную связь или организовать ее по специальным линиям, с соблюдением требований по защите информации.

Защита каналов связи и технических средств от утечек информации направлена, в первую очередь, на уменьшение побочных электромагнитных излучений и наводок (ПЭМИН), которые сопровождают обработку и передачу информации и могут содержать защищаемую информацию. Так, существуют средства, осуществляющие за счет ПЭМИН дистанционный съем изображения с мониторов компьютера, дистанционное прослушивание телефонных переговоров за счет приема излучения телефонной линии, излучения кнопочных телефонных аппаратов, некоторых датчиков охранной сигнализации и т.д. При подключении специального устройства к телефонной линии можно прослушать акустику помещения за счет микрофонного эффекта звонковой цепи при положенной трубке дискового телефонного аппарата. Возможен съем информации по сети электропитания при работе технических средств.

Уменьшение ПЭМИН достигается за счет специальных мероприятий по экранированию помещений, технических средств и линий связи. Для уменьшения наводок в цепях электропитания применяют специальные фильтры, например, ФСП-1Ф-7А, ФСП-3Ф-10А. Для защиты от прослушивания речи по телефонным линиям с дисковыми телефонами применяют фильтры Корунд-М, Гранит-8, МП-1А, а линий с кнопочными телефонами — устройство МП-1Ц.